2025第二届獬豸杯服务器wp

很久没有传wp了,主要是笔者从去年的数证杯开始就很忙了,实在没有功夫来维护自己的blog,抱歉。这个学期开始会逐渐恢复更新,也会上传一些去年的wp。

还是先复盘一下这次獬豸杯。主要还是出于不熟练的原因,没有早早的把网站重构好,主要是不知道4个网站都考到了,一直在找哪个才是题目指的网站,在看网站源码上画了太多时间。还不如一开始就把网站全重构了来的快。这次看起来是k8s,实际上只考了一点点,ai一下命令都有,不会很难。网站重构要开宝塔的nginx,我当时没看见,烂完了QAQ。这次能把很多题做出来单纯是因为靶场能看自己做的对不对,所以可以暴力

这次的wp绝对详细,绝对好抄。做完这套估计宝塔的重构能掌握个百分之7、80,毕竟这次只有php站。

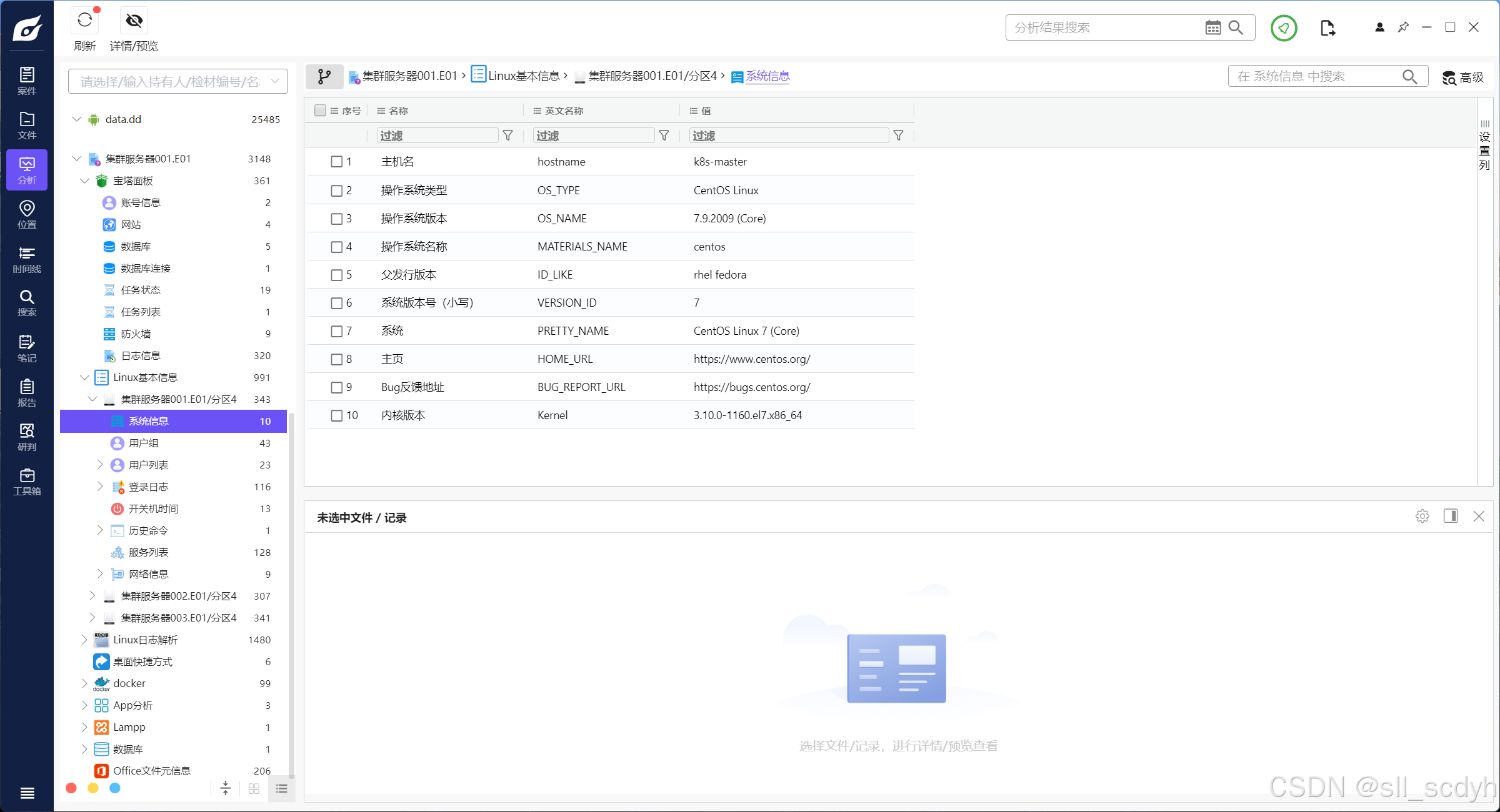

1. 该集群主节点操作系统版本是?[标准格式:100.100.100]

7.9.2009

2. 该集群创建时间是?[标准格式:0000-00-00T00:00:00Z]

2024-06-24T11:28:12Z

如果去看创建kube-system的时间的话是11秒,但是不对,还好靶场可以一个一个试,试到12秒就出来了。。

实际上,这个12秒是default的,我感觉有点奇怪,难道不应该选更早的那个吗

3. 该集群共有多少个命名空间?[标准格式:100]

7

4. 该集群所有命名空间内总共有多少个pod?[标准格式:100]

19

注意要all-namespaces,要不然只有default的

5. 请给出该集群所使用的cni网络插件及其版本?[标准格式:abc-V1.1.1]

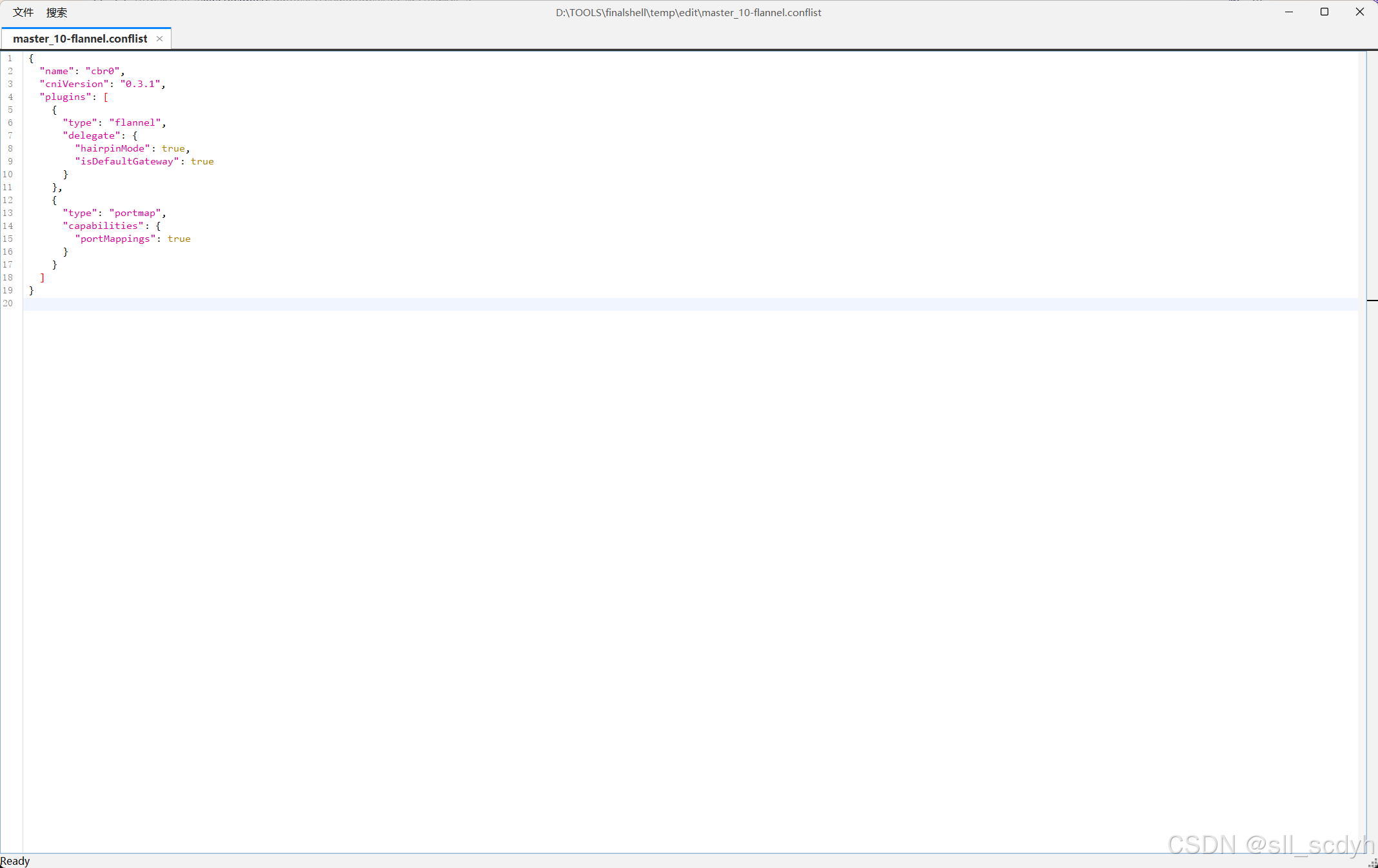

先看cni配置文件

ls /etc/cni/net.d/

这里使用Flannel作为cni插件

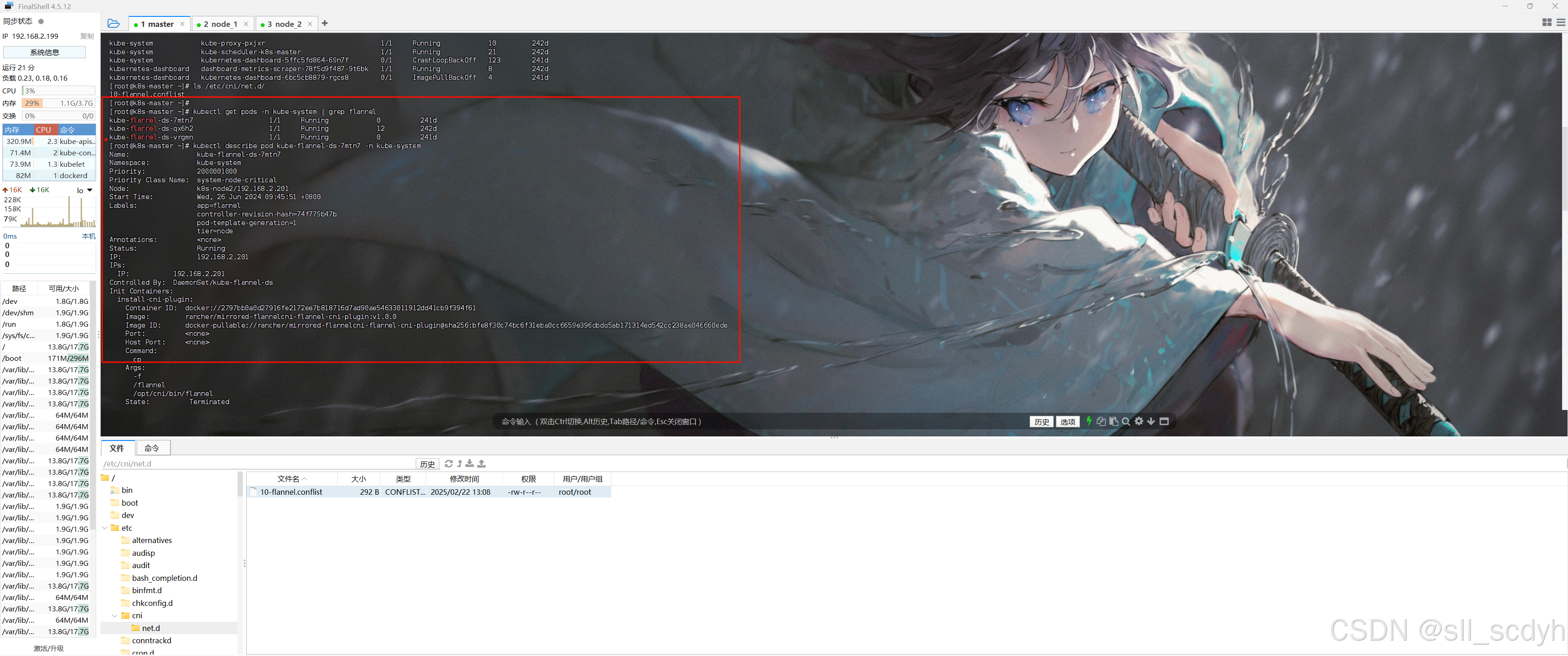

kubectl get pods -n kube-system | grep flannel

kubectl describe pod kube-flannel-ds-7mn7 -n kube-system

网站重构

切记,重构网站请不要挂代理!!!index.php里写一个反代理的empty($_SERVER['HTTP_VIA']) or exit('Access Denied');会永远进不去!!!

Kubectl get nodes可能会看到node1和node2不是ready

这是因为swap(磁盘当内存使用)没关,k8s默认不支持使用swap。

sudo swapoff -a 禁用

6. WIdbdgd1Us.php

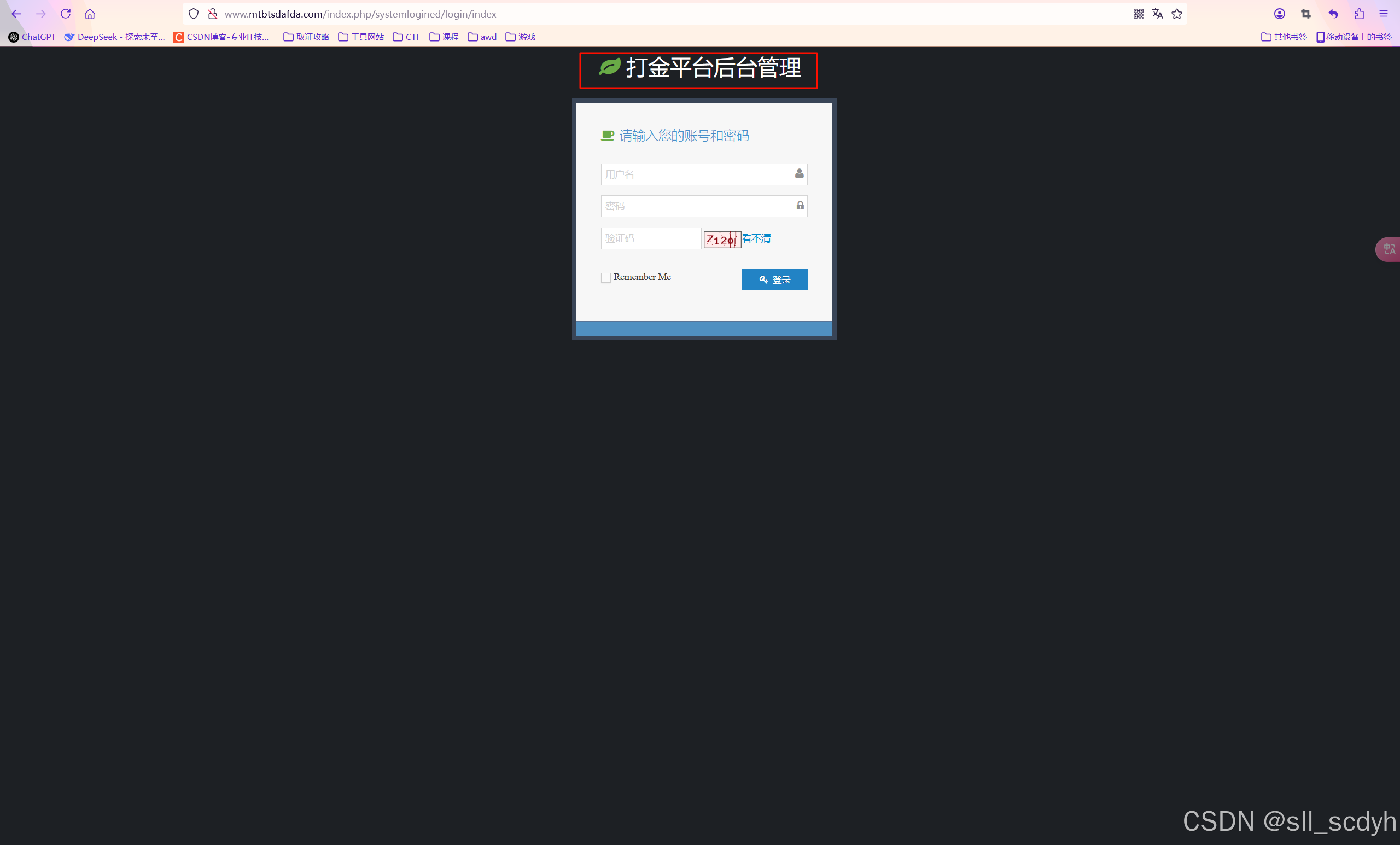

这道题问打金平台。但是两个node分别有两个网站,所以得一个一个试。

比赛的时候光添加了hosts,没看到宝塔里的nginx没开导致网站没有重构成功QAQ

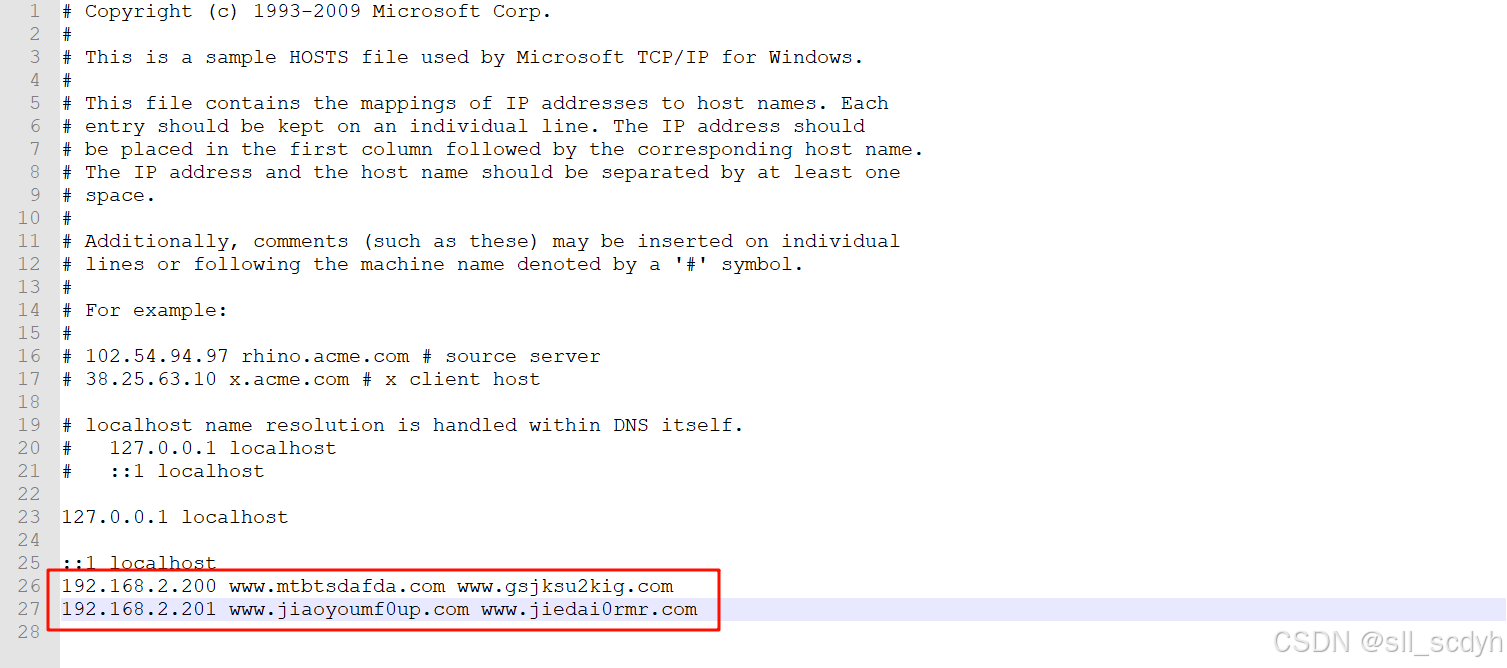

C:WindowsSystem32driversetchosts

然后宝塔的nginx要开

这样网站才算重构成功。

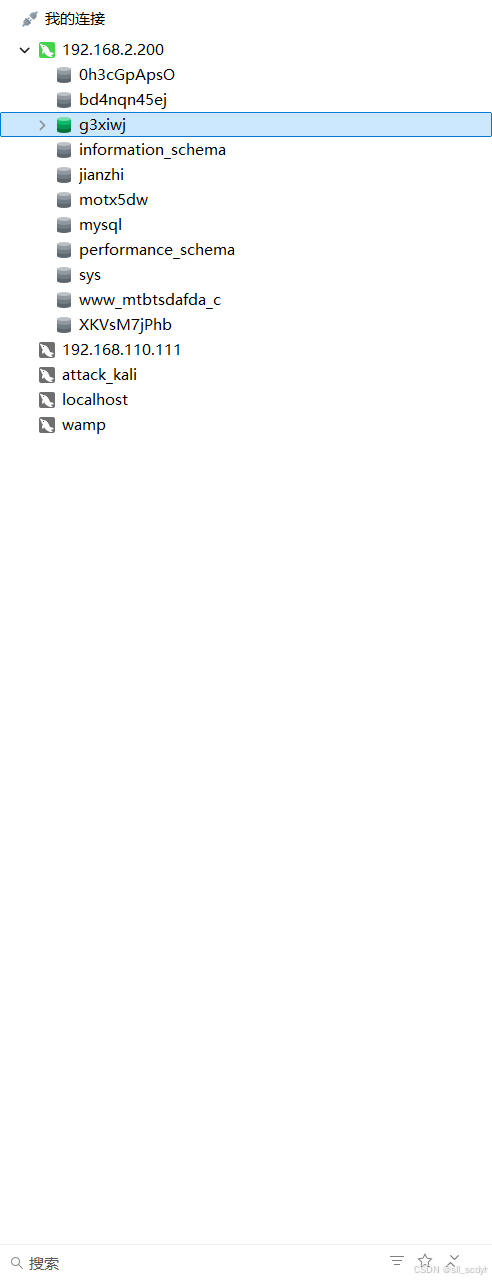

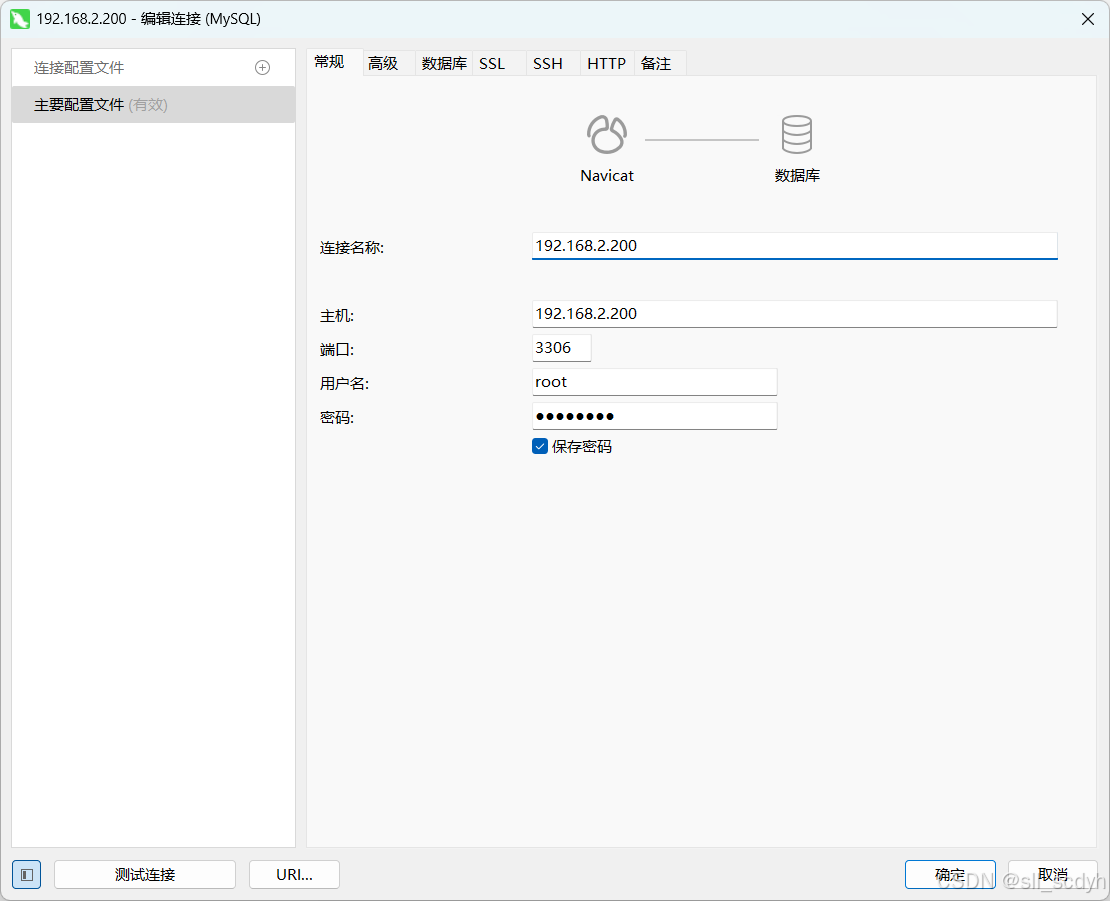

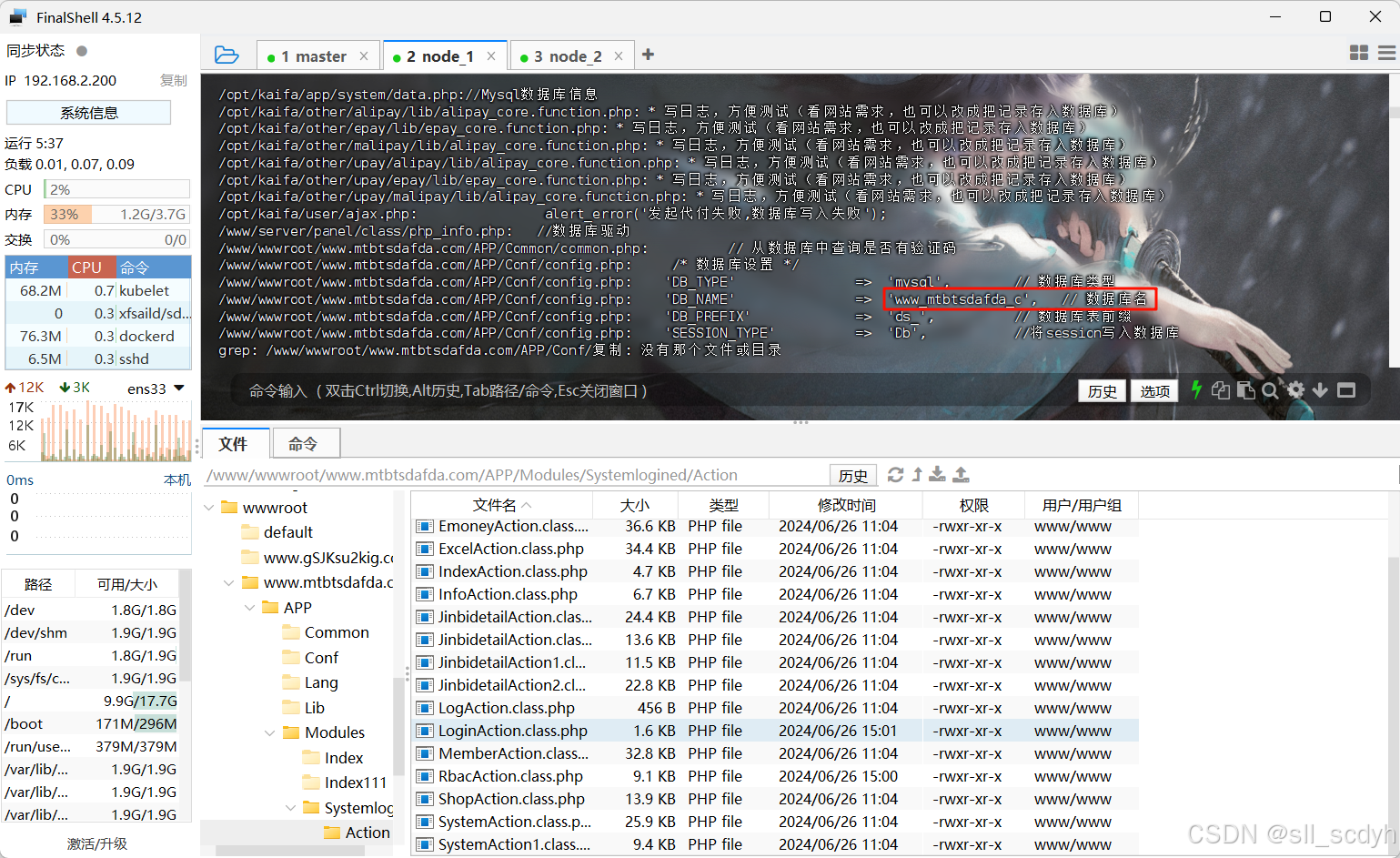

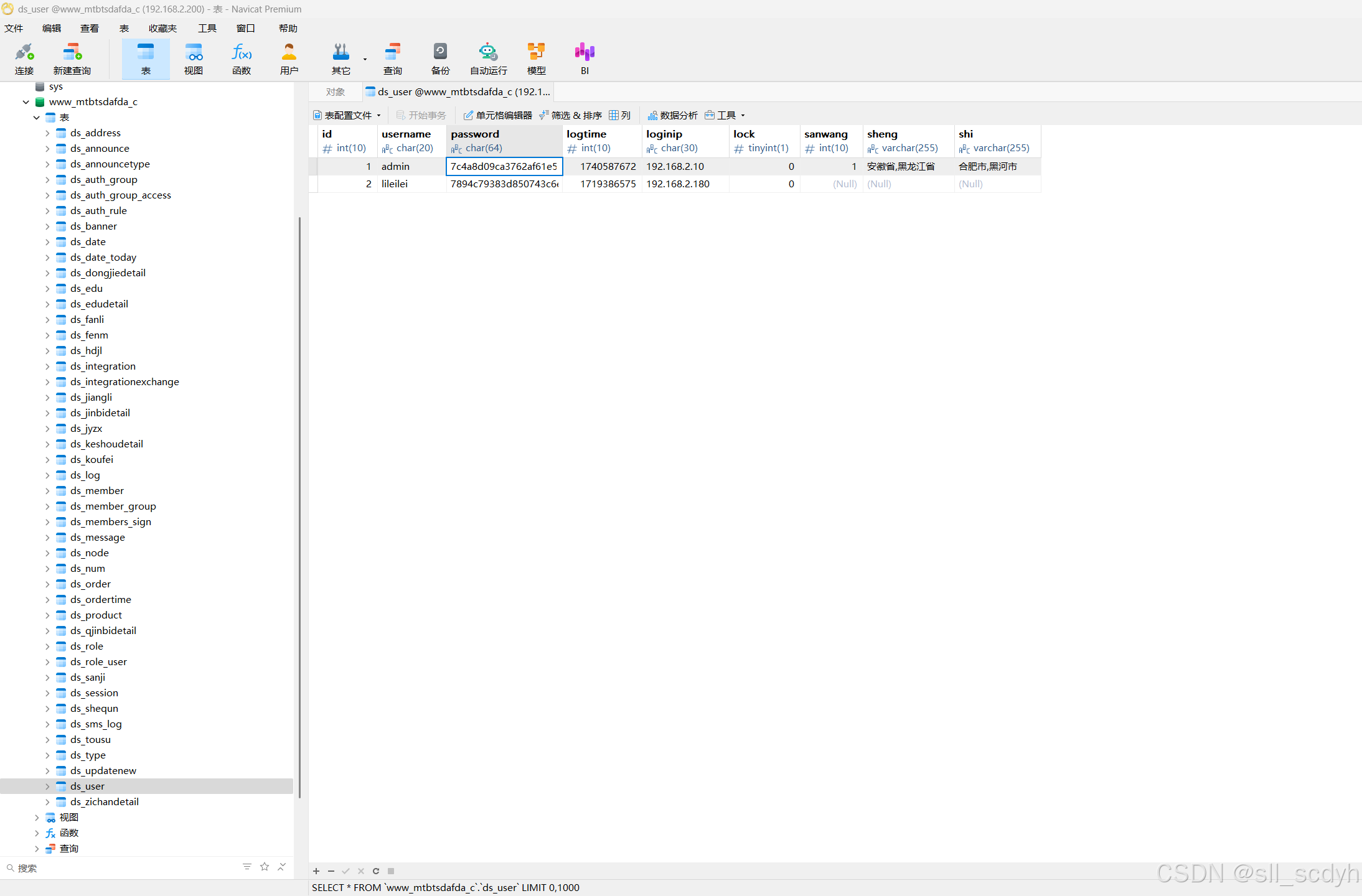

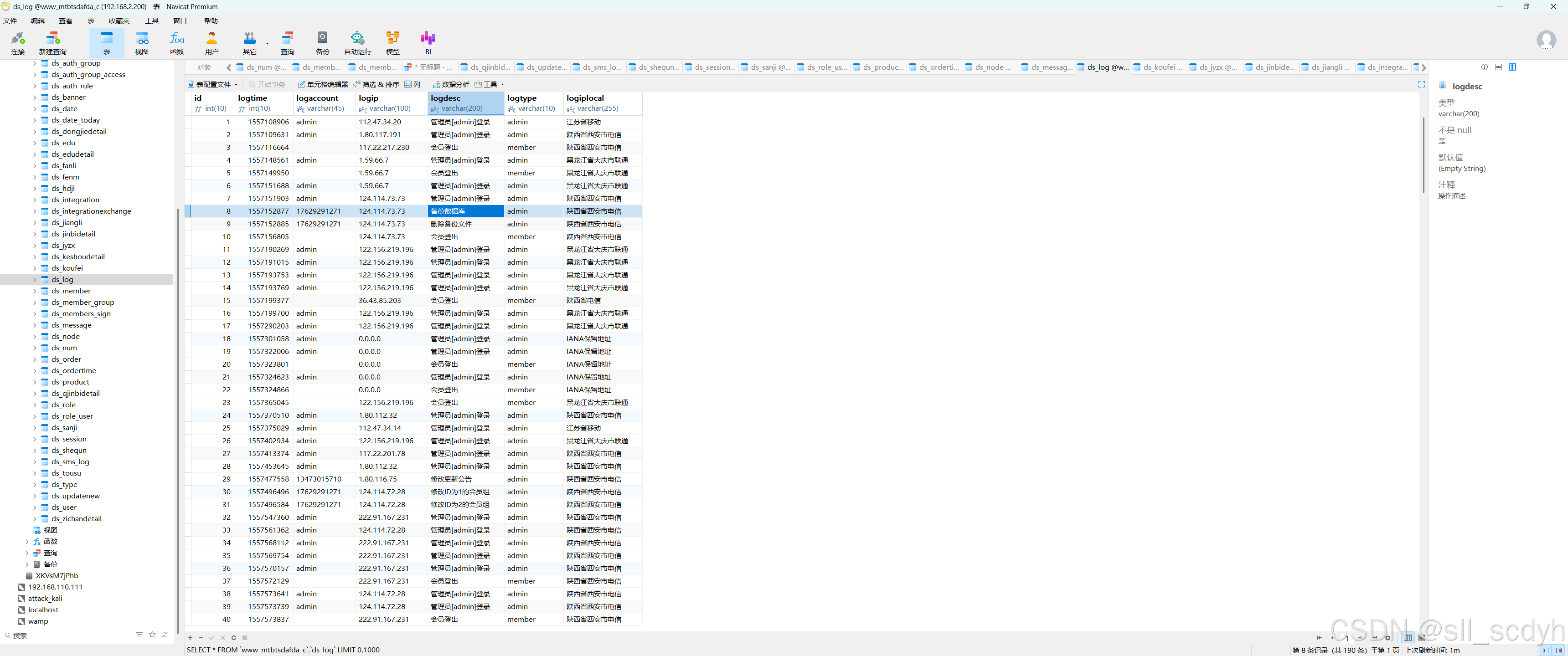

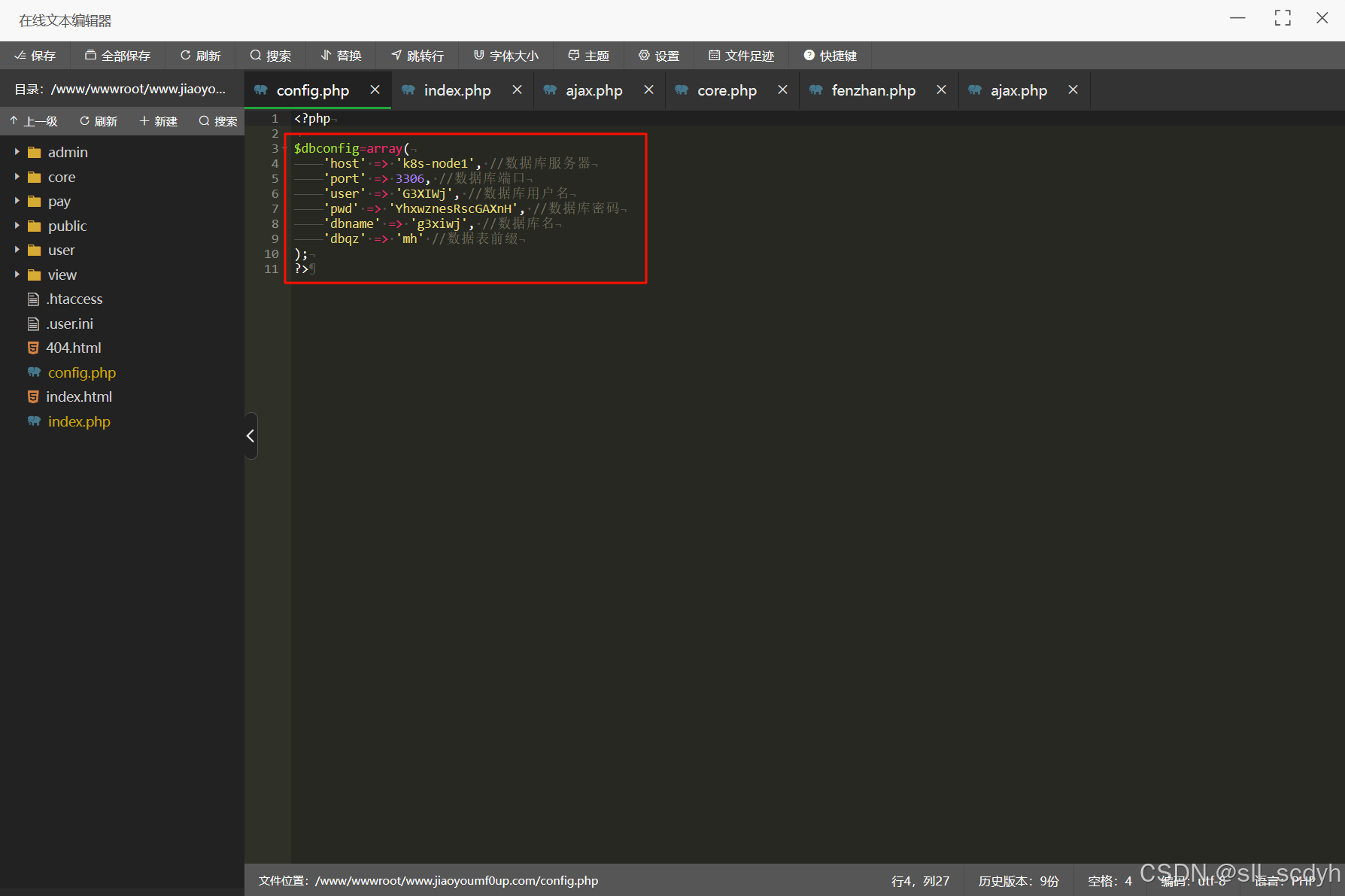

数据库的话放在node1里,可以用每个网站的连接配置文件里的账号密码,也可以绕密,用root登录,这样所有密码都在

Mysql绕密:

先改/etc/my.cnf

[mysqld]

skip-grant-tables

然后免密登录mysql

flush privileges;

alter user 'root'@'localhost' identified by '123456';

flush privileges;

改完记得systemctl stop mysql 再改文件注释掉skip-grant-tables

Navicat连接

然后所有表都能看,这样等下绕网站登录密码也很方便了

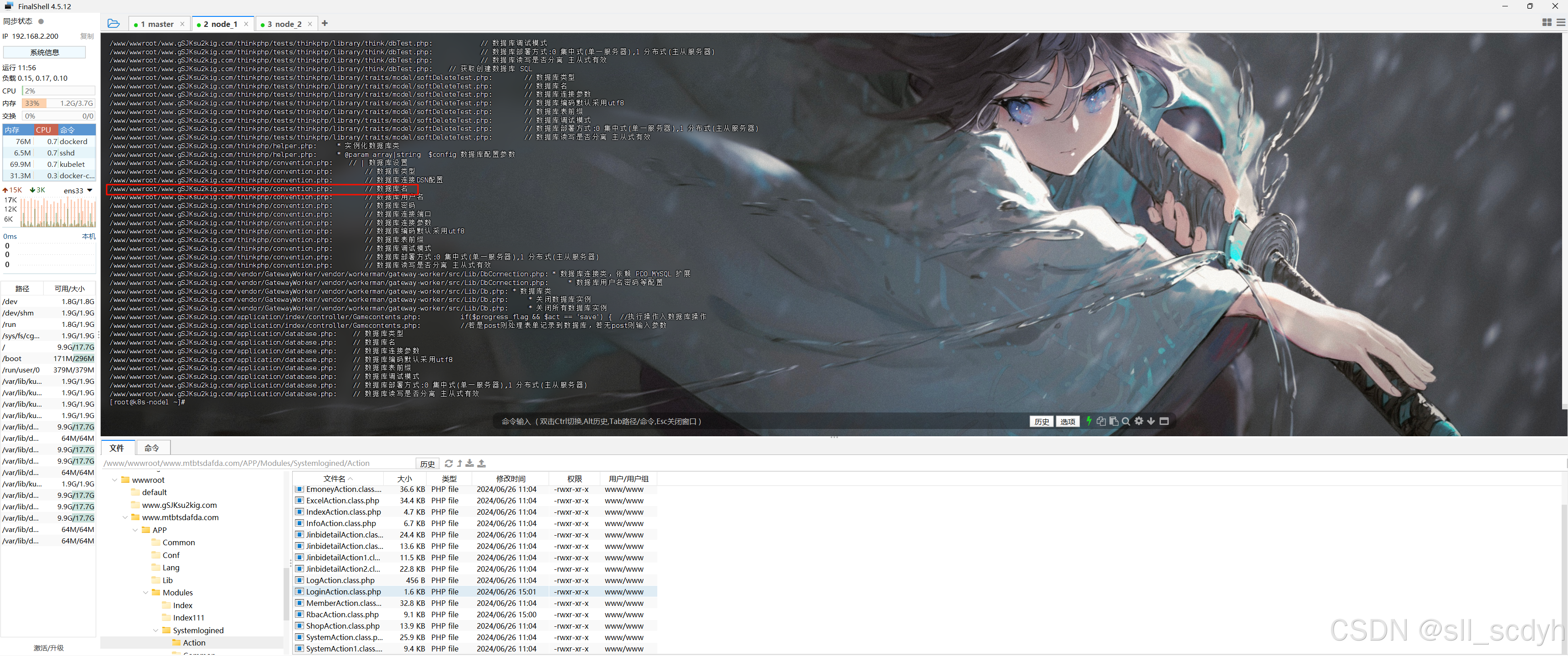

然后就是痛苦地翻源文件,因为有两个网站时thinkphp的架构,所以网站的url不常规。

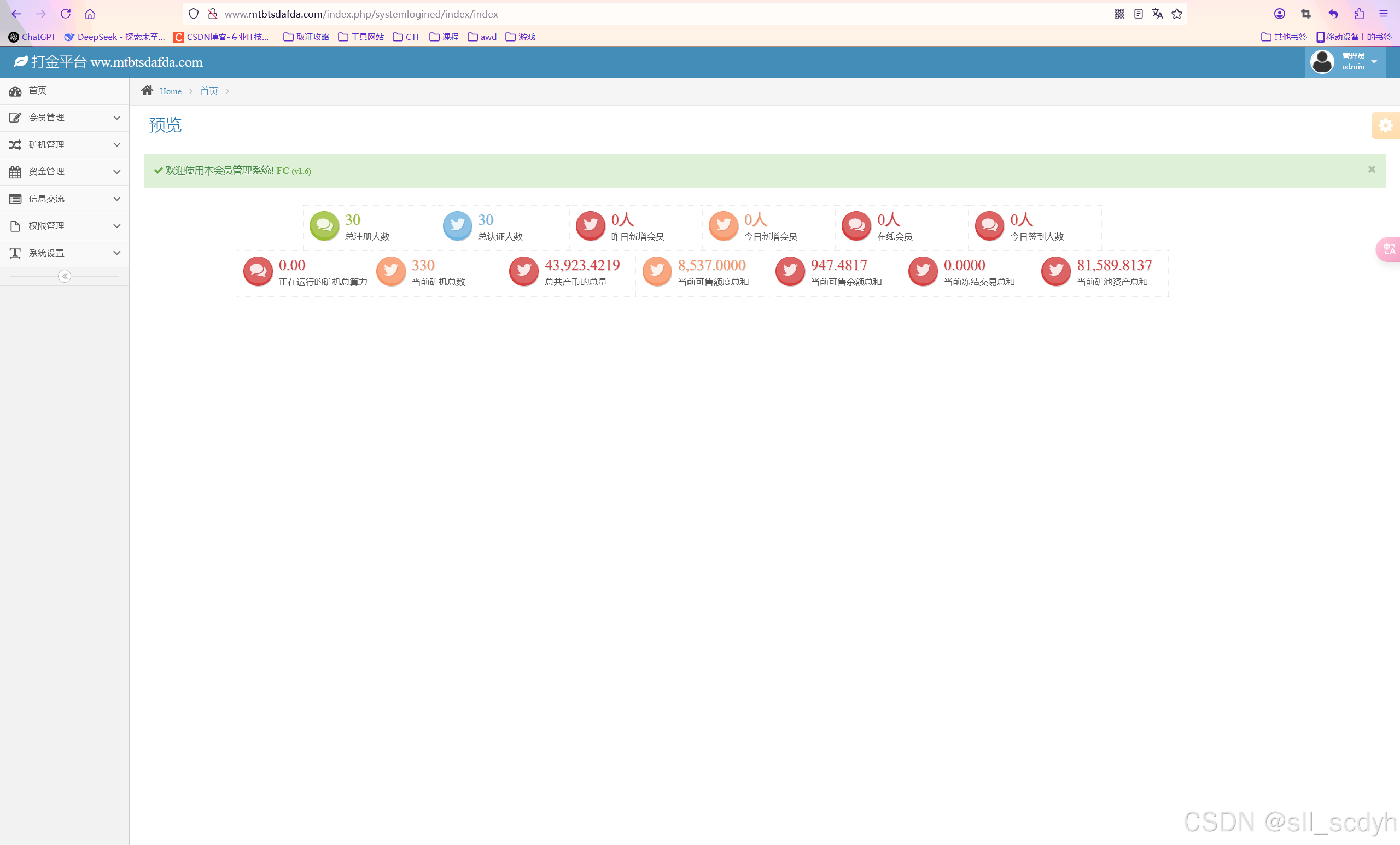

翻到这个网站的目录下有一个php写了重定向,现在检验一下这个网站是不是打金平台

意思是我访问这个php,就会跳转到这个地址

确实是打金平台,那么答案就是这个php的文件名

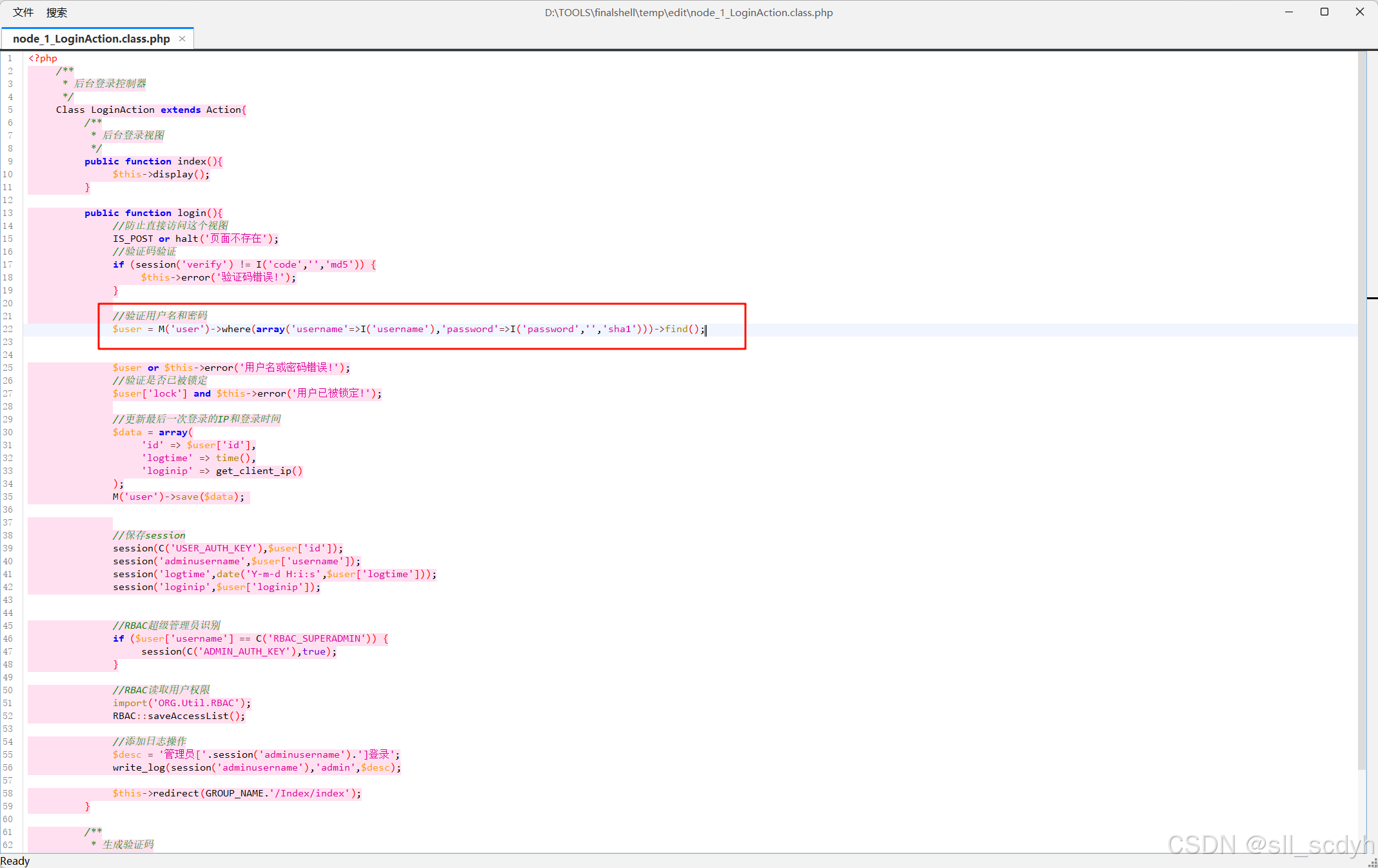

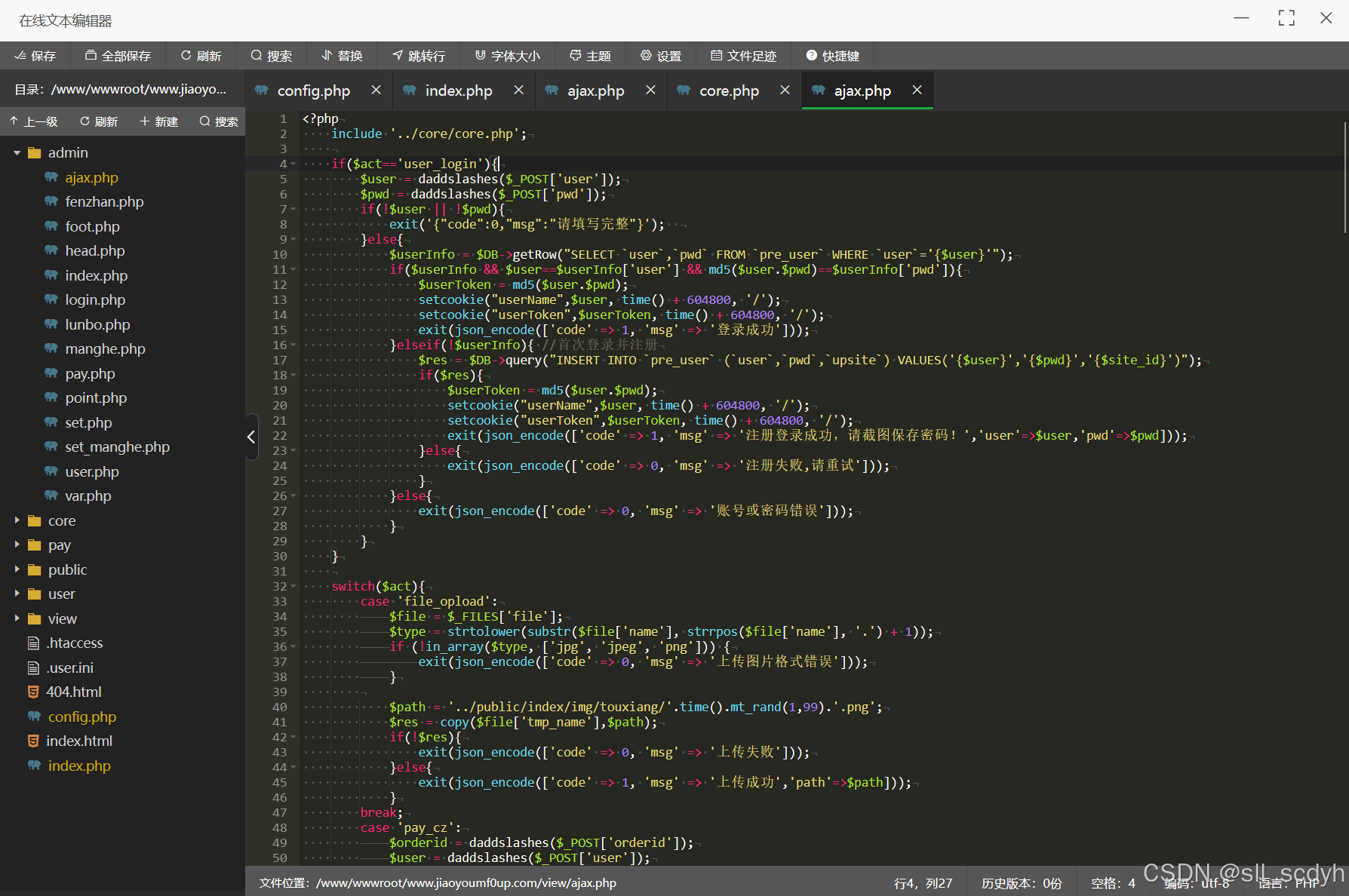

7.sha1

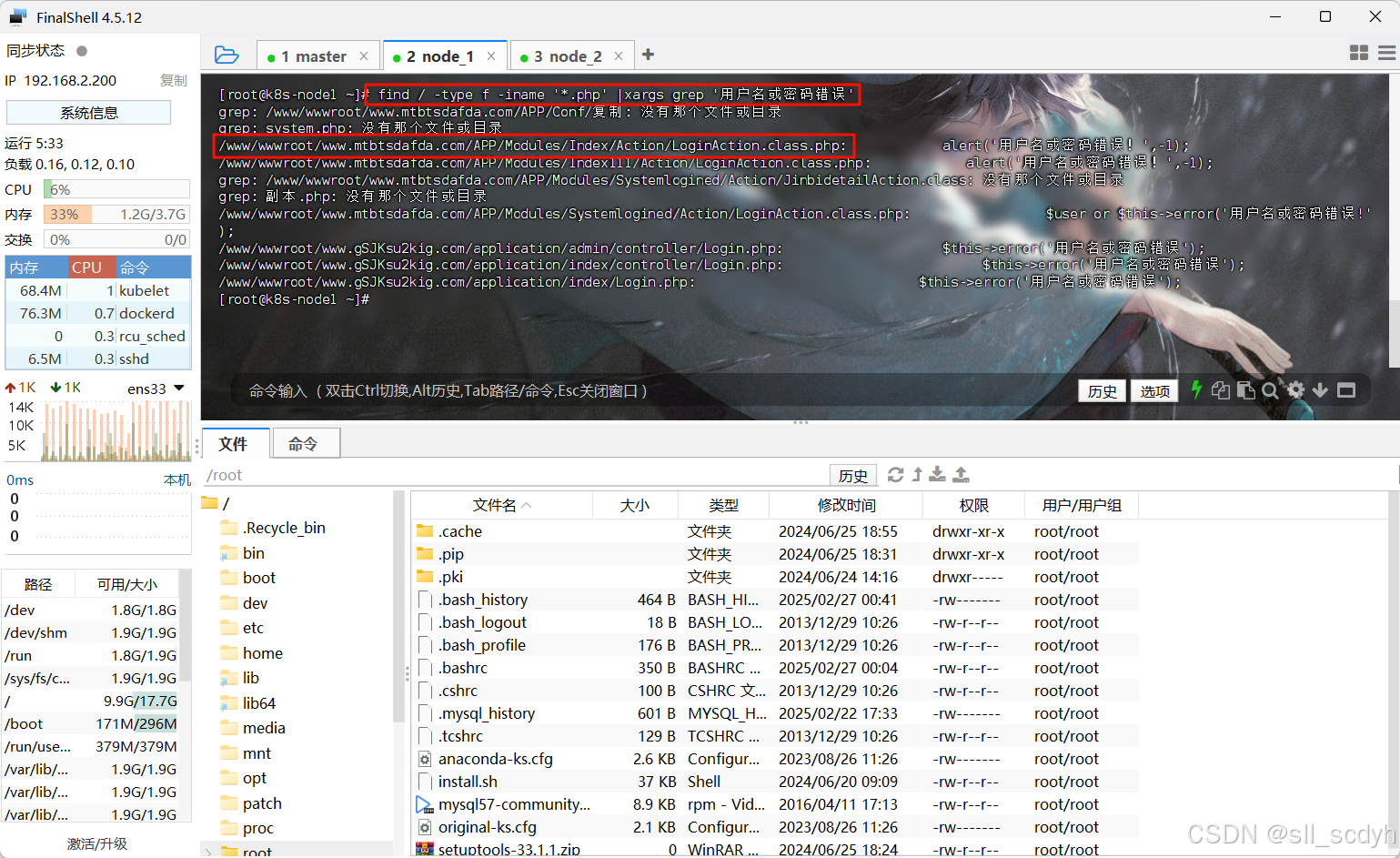

这里肯定是要找登录的配置文件,因为不好找,所以通过数错误用户名和密码来搜索回显

随便输入账户密码,看看回显

find / -type f -iname '*.php' |xargs grep '用户名或密码错误'

找到配置文件

发现是sha1

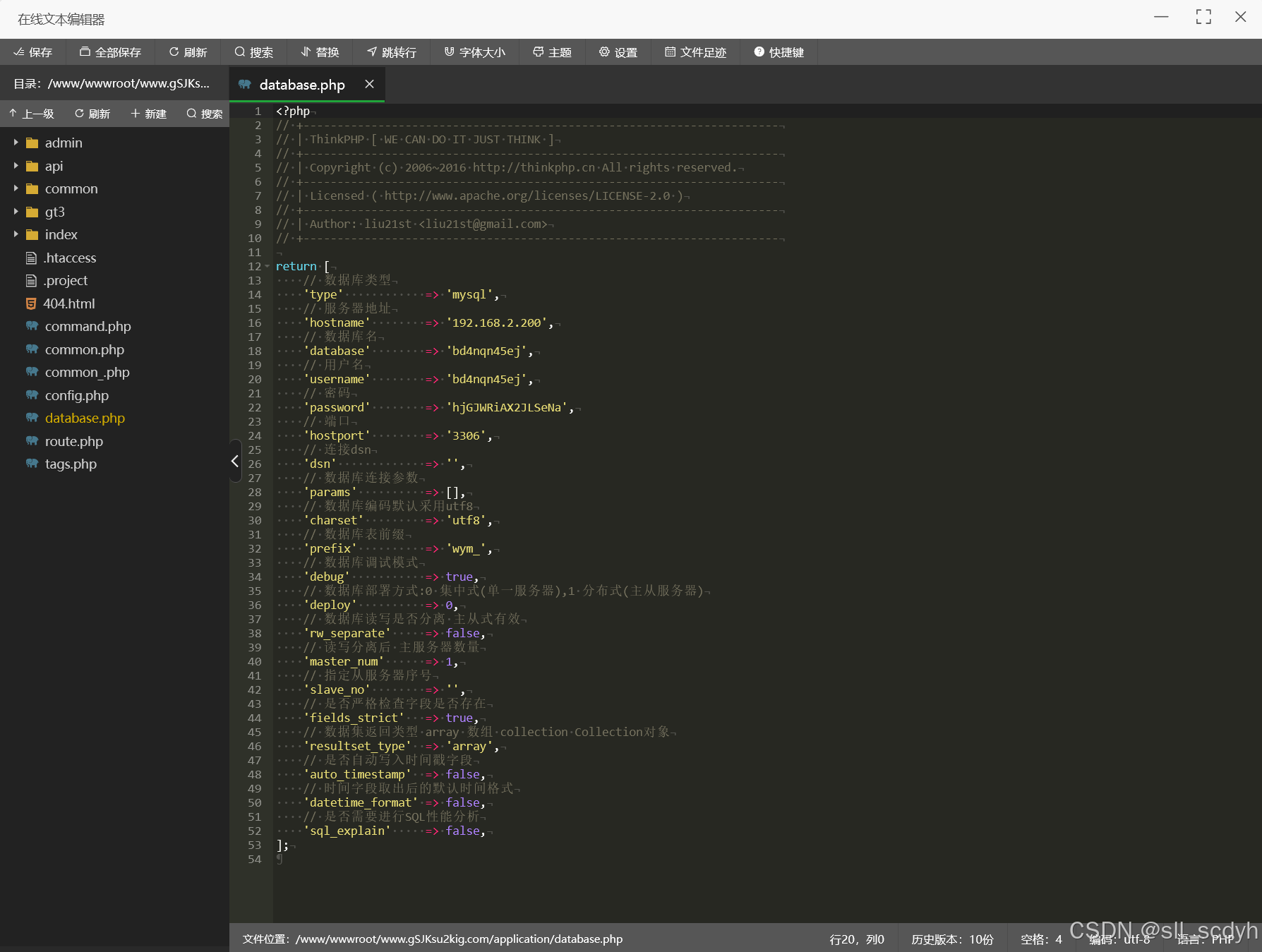

用相同的方法,找数据库的配置文件

进对应的数据库改个用户的密码

Sha1(123456)= 7c4a8d09ca3762af61e59520943dc26494f8941b

重构成功

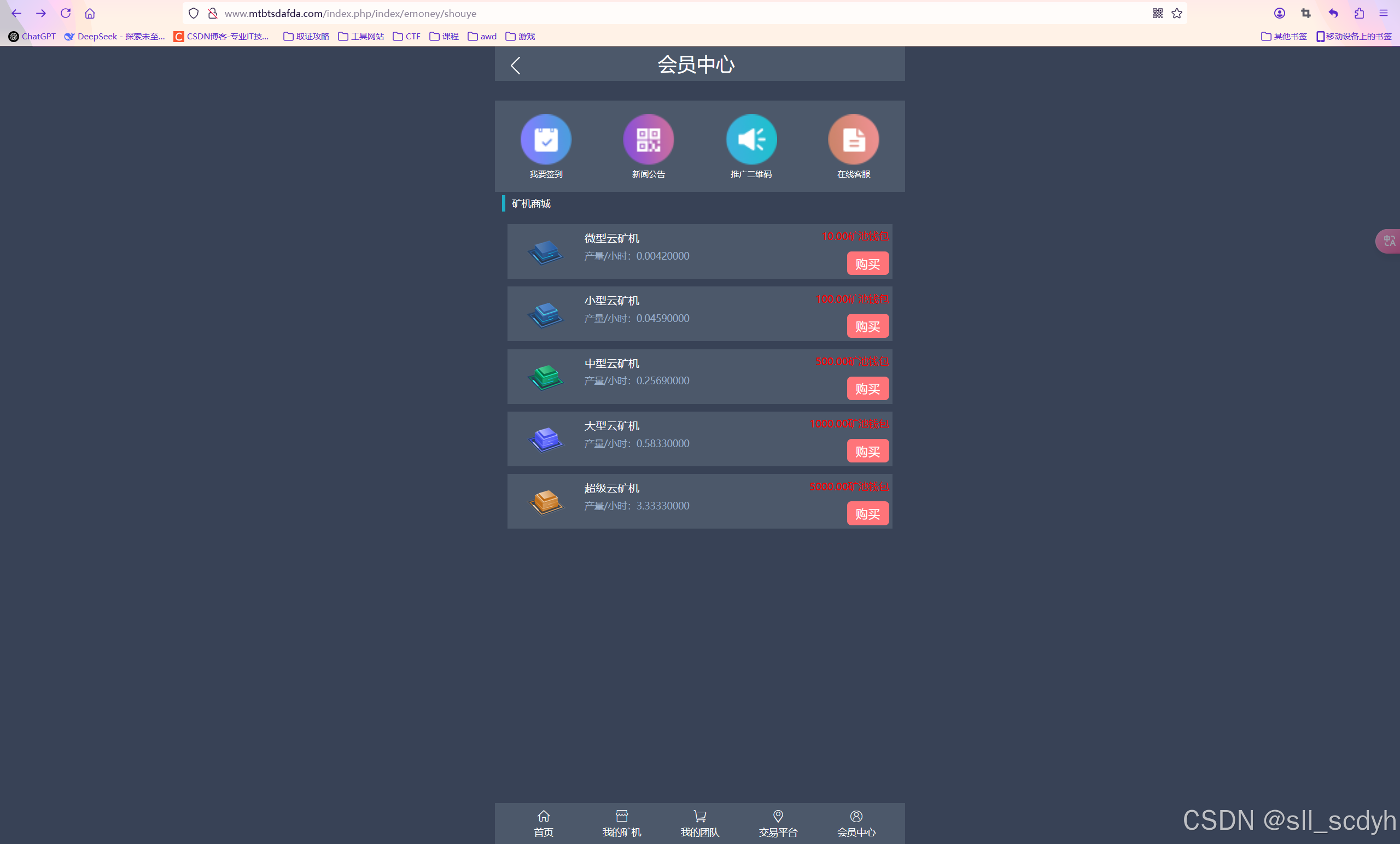

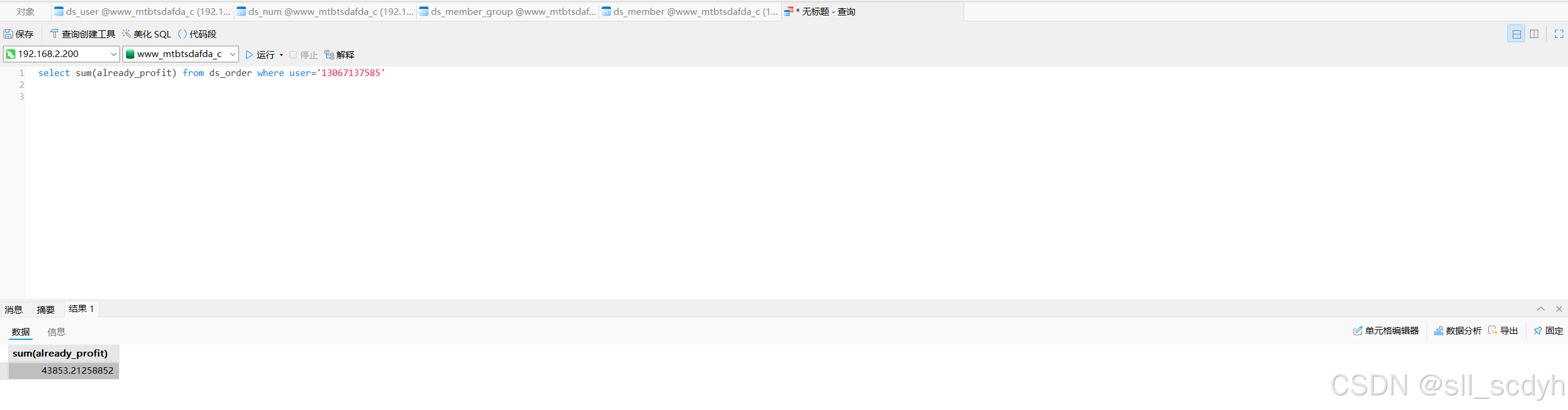

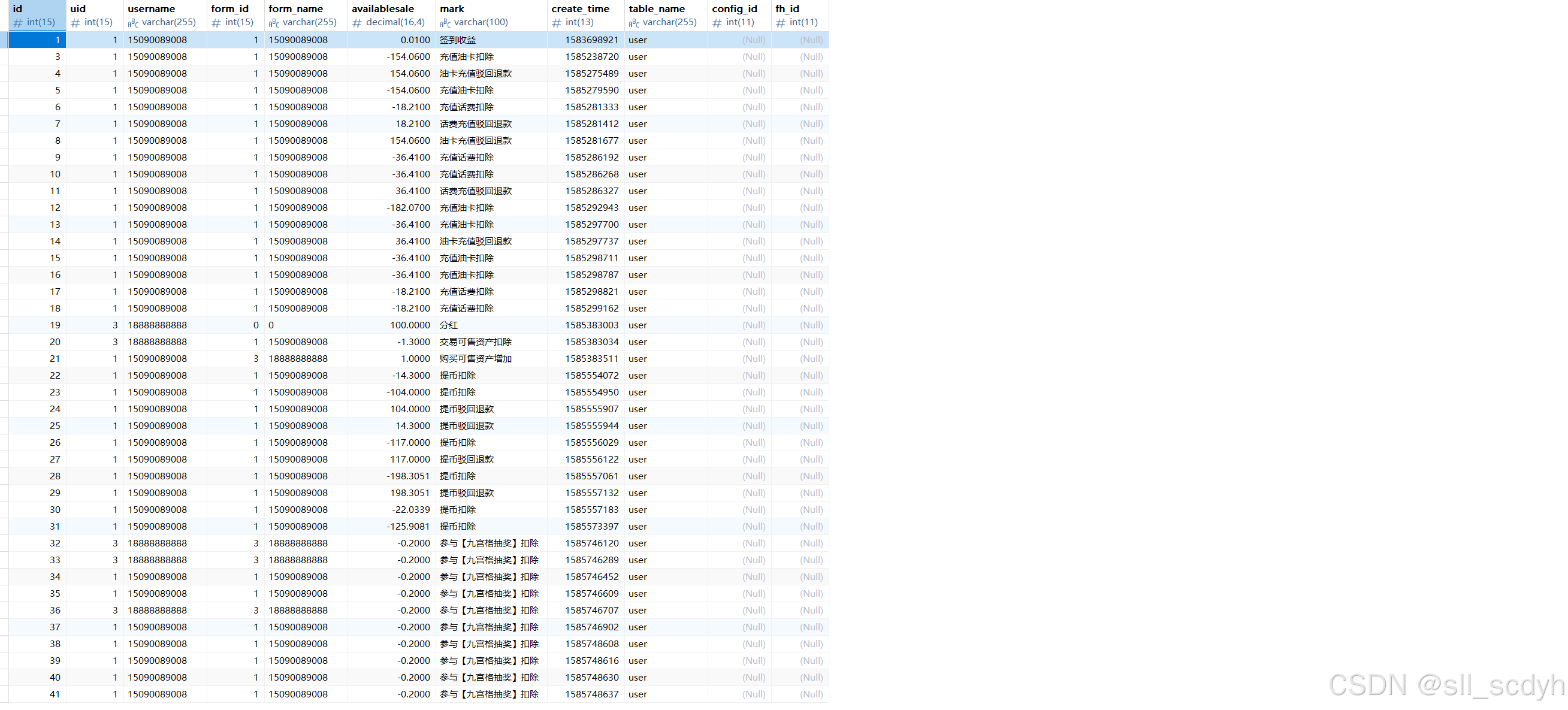

8. 其中打金平台中"13067137585"用户的累计产量有多少?[标准格式:100.00] 43853.21

这道题有两种解法,一种是进用户的界面看,一种是通过数据库计算

用户的登录界面url是http://www.mtbtsdafda.com/login/index

不知道为什么是这个,我单纯是用前面那个header试出来的。。

也是sha1,两个密码都要改

登陆成功

但是不知道为什么我点会员中心没有正常跳转,只能提供一张截图了

还有一种做法是sql查询

select sum(already_profit) from ds_order where user='13067137585'

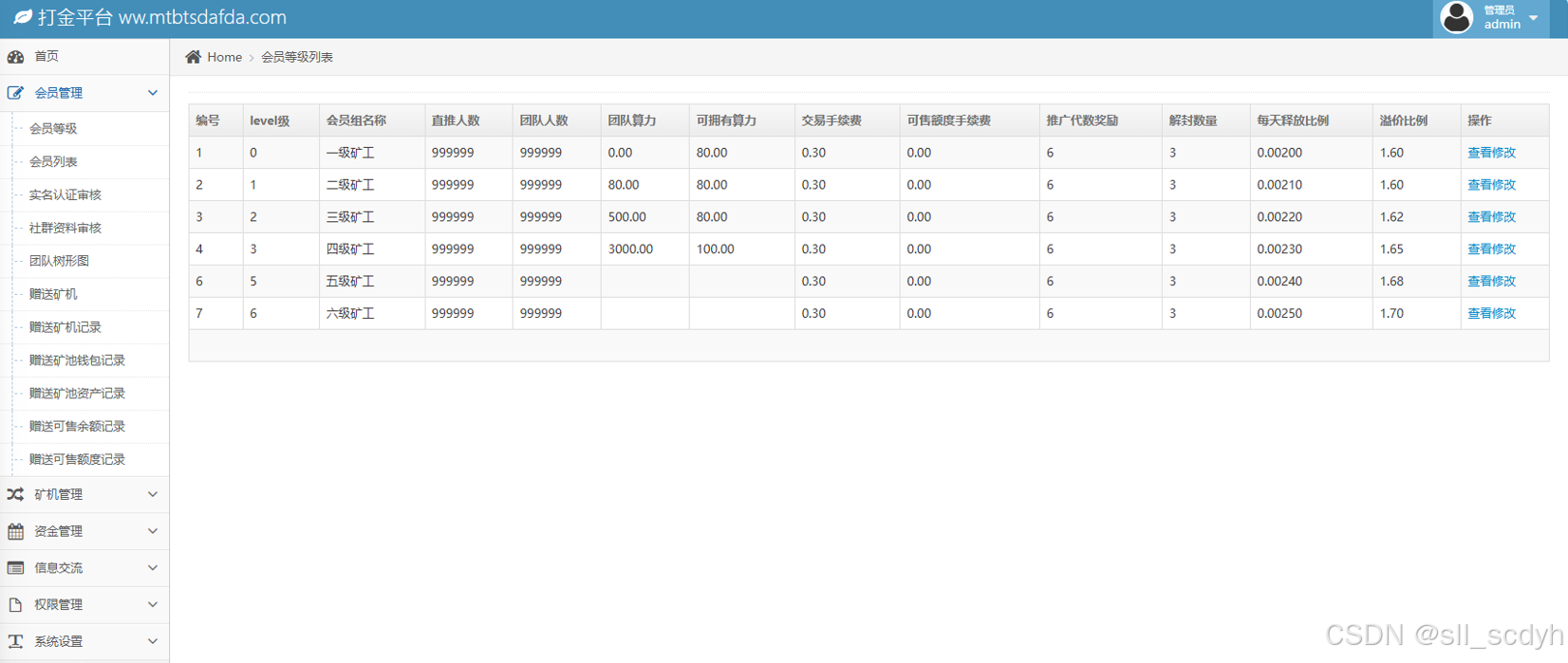

9. 其中打金平台会员组最高溢价比例是多少?[标准格式:10.00]

1.70

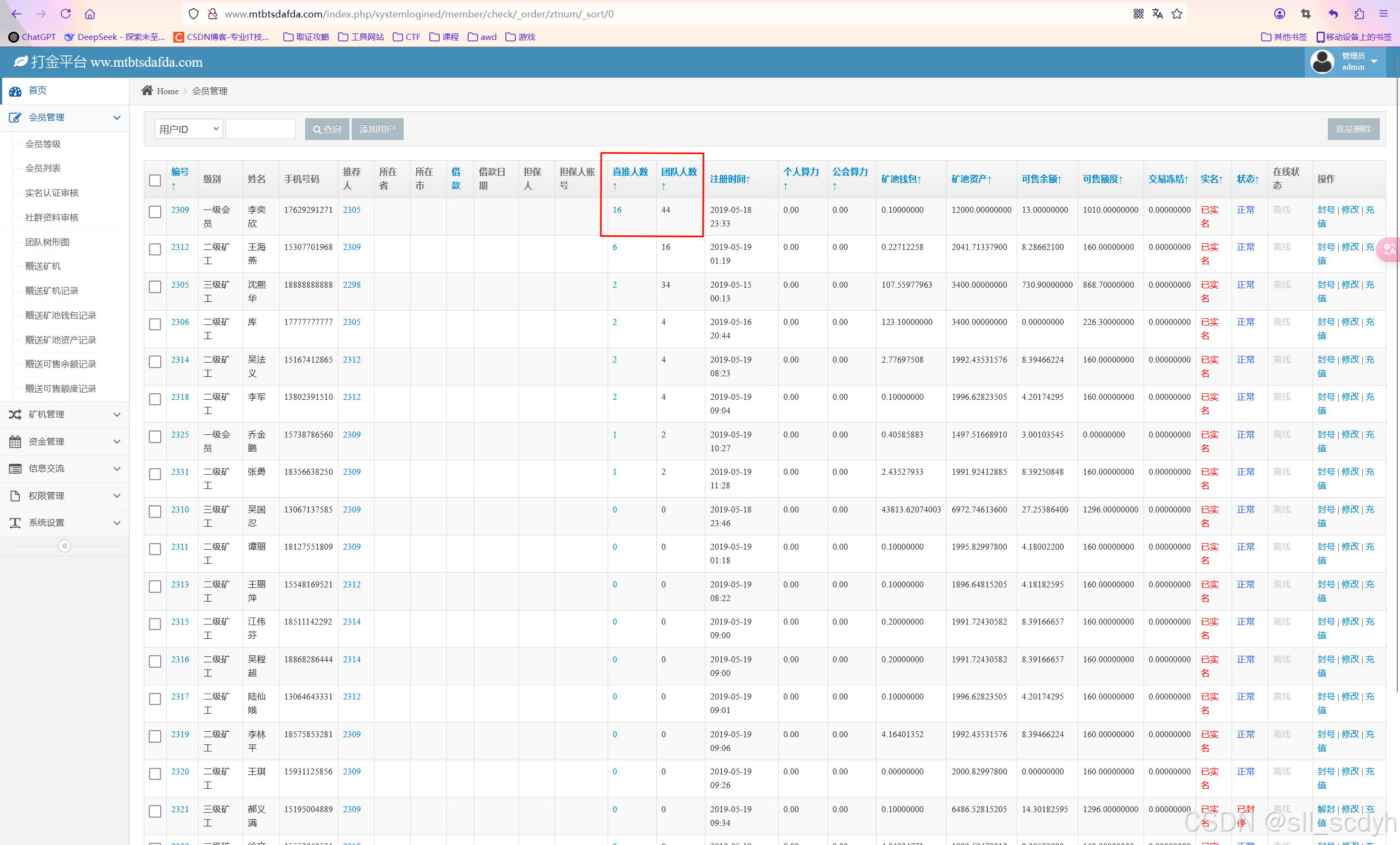

10. 其中打金平台会员推广人数最多的会员其姓名是?[标准格式:名字]

11. 其中打金平台最早一次备份数据库的时间(Asia/Shanghai)是?[标准格式:2024-01-01-01:01:01]

2019-05-06 22:27:57.0000000 +08:00

网站里的那个没有这个更早

12. 其中金瑞币(JINRUI COIN)平台图片上传平台是哪种类型?[标准格式:腾讯云ABC]

阿里云OSS

新平台意味着新网站,用find / -type f -iname '*.php' |xargs grep '上传',从/www.gSJKsu2kig.com下找,找到了上传的平台

13. 其中金瑞币平台手机直充接口是什么?[标准格式:http://xxx.xxx.xxx/xxx]

http://op.juhe.cn/ofpay/mobile/onlineorder

相同的方法,继续检索

一个是oilrecharge,一个是recharge都看一下

应该是这个

14. 其中金瑞币平台后台登录地址是?[标准格式:http://xxx/xxx/xxx.xxx]

还是搜索

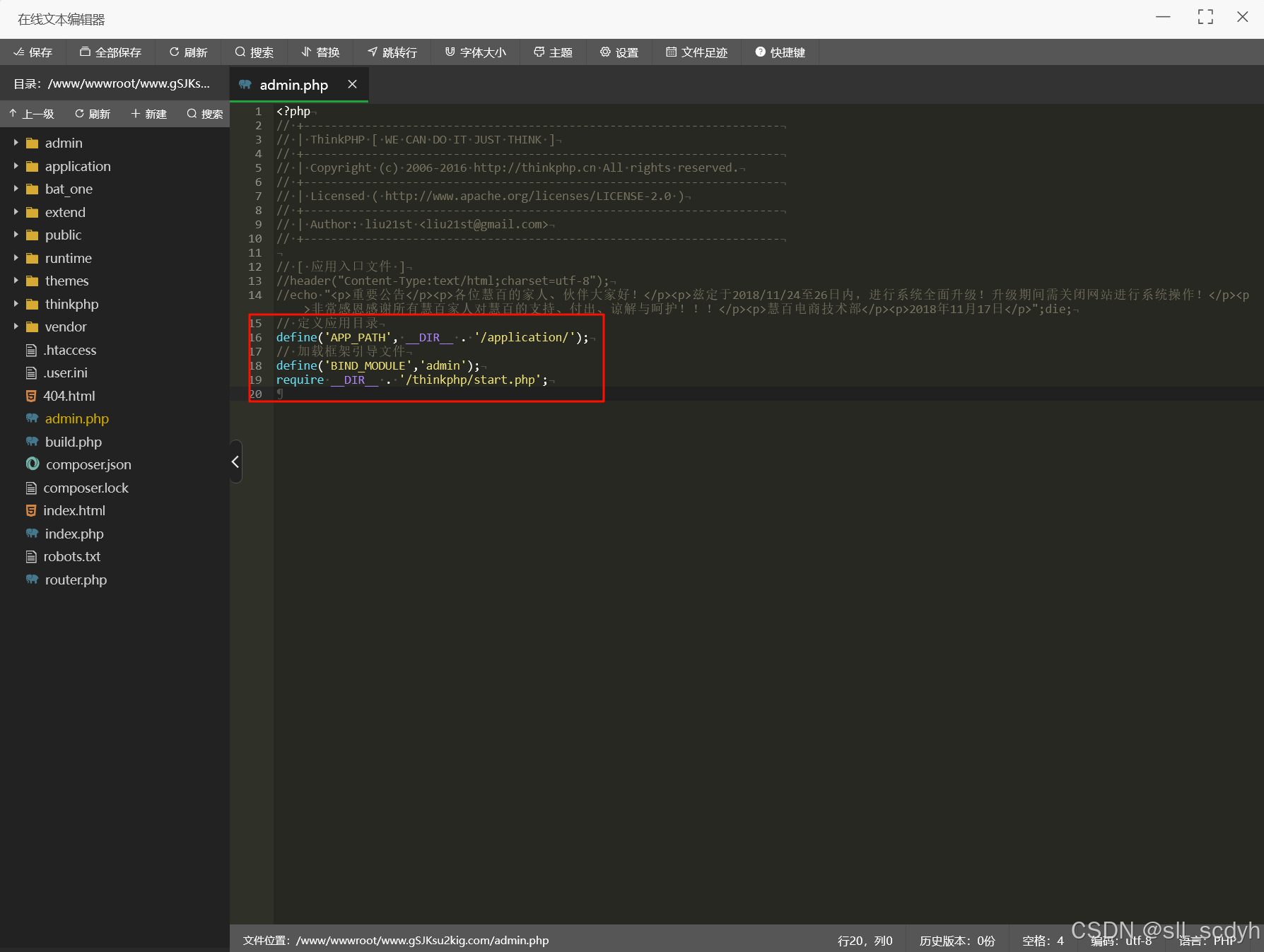

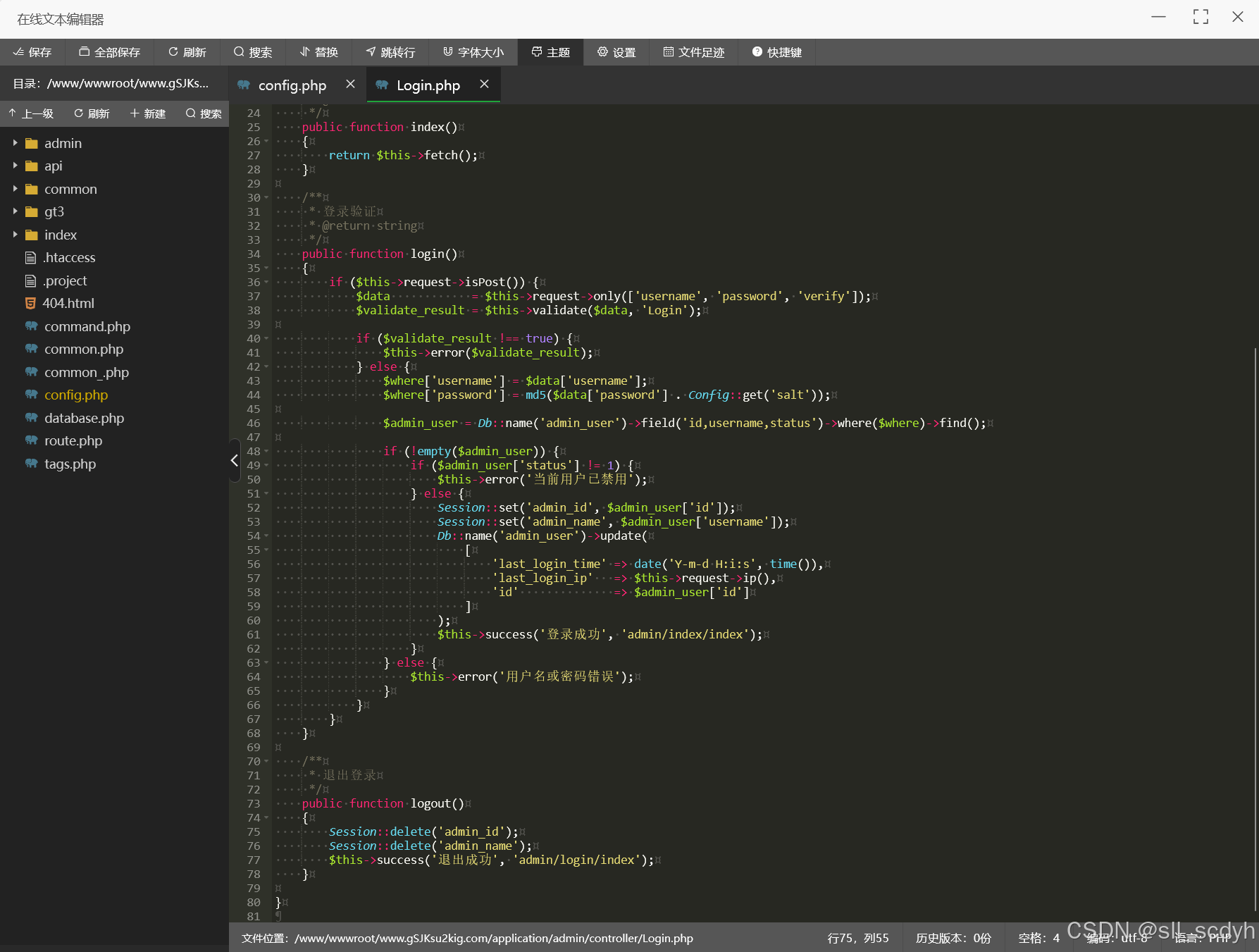

但是,这是一个thinkphp的框架,实际上我们不能直接访问。

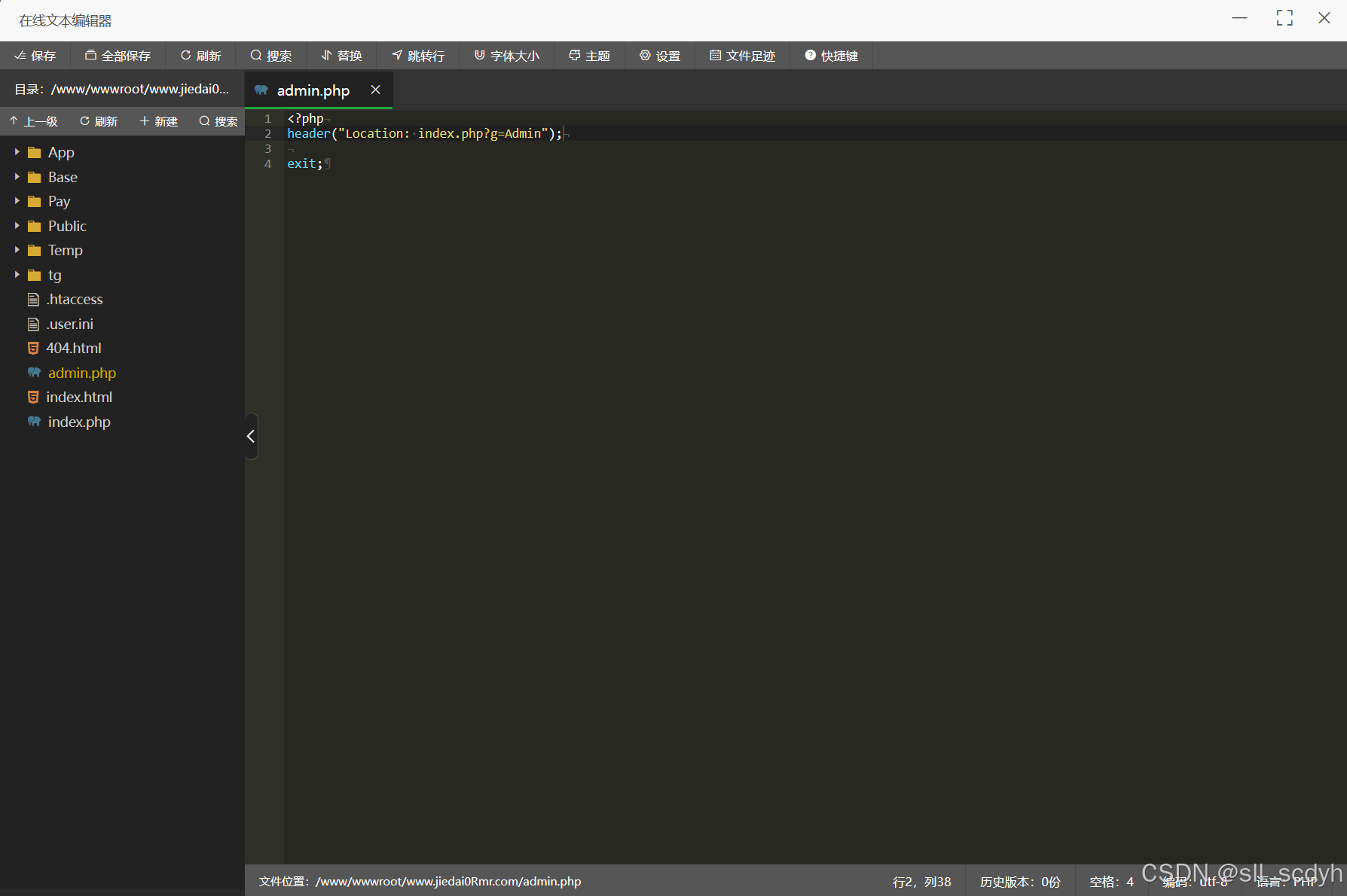

在根目录下有一个admin.php,定义了url实际是怎么解析的

这里的意思是,当我们访问admin.php,实际上映射到/application

然后直接绑定模块admin,所以目录变为/application/admin下的控制器

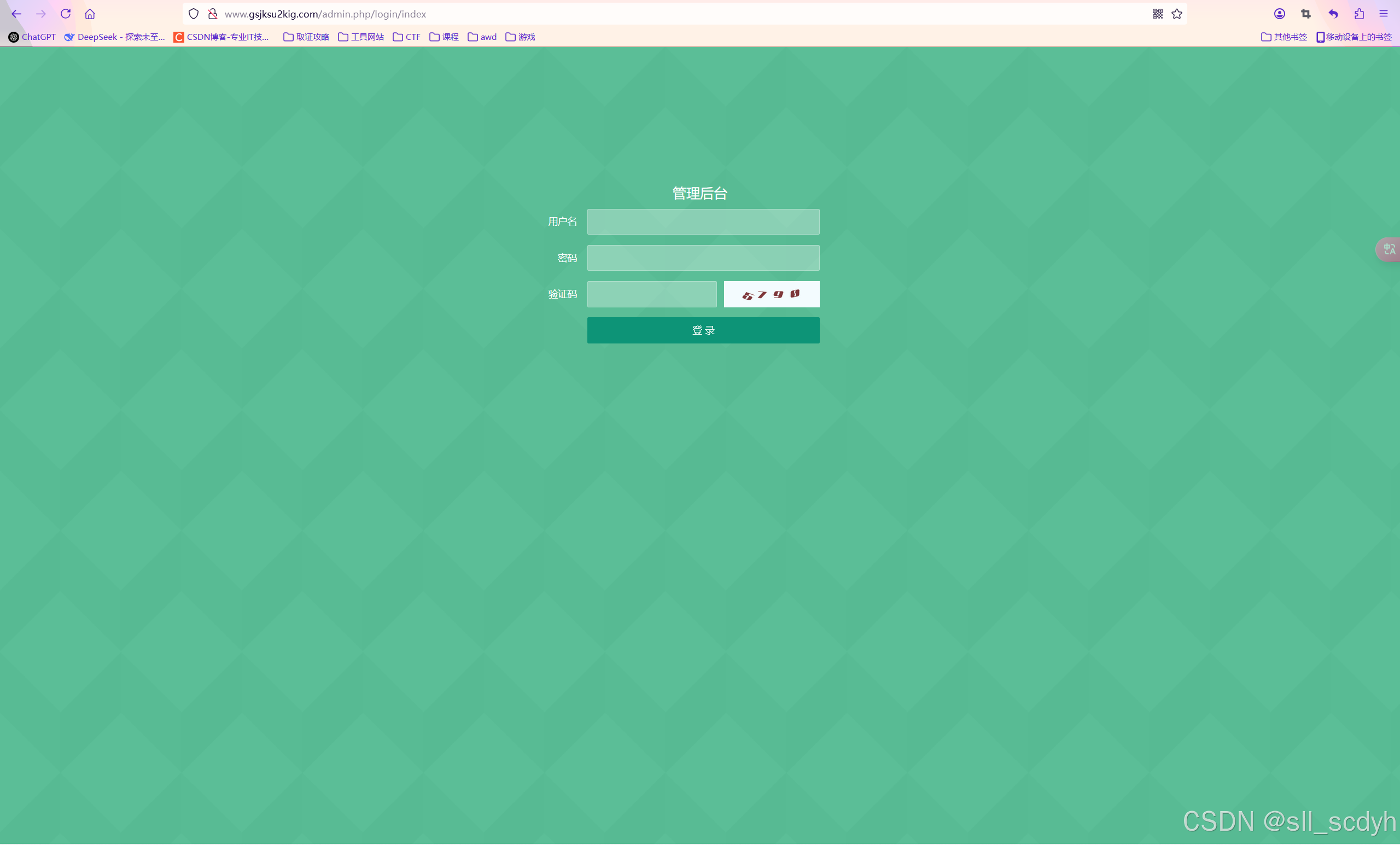

Login是控制器,也就是/application/admin/controller/login.php,最后的index是指php中的index()方法。所以真正的登陆页面在/admin.php/index/login(.html)

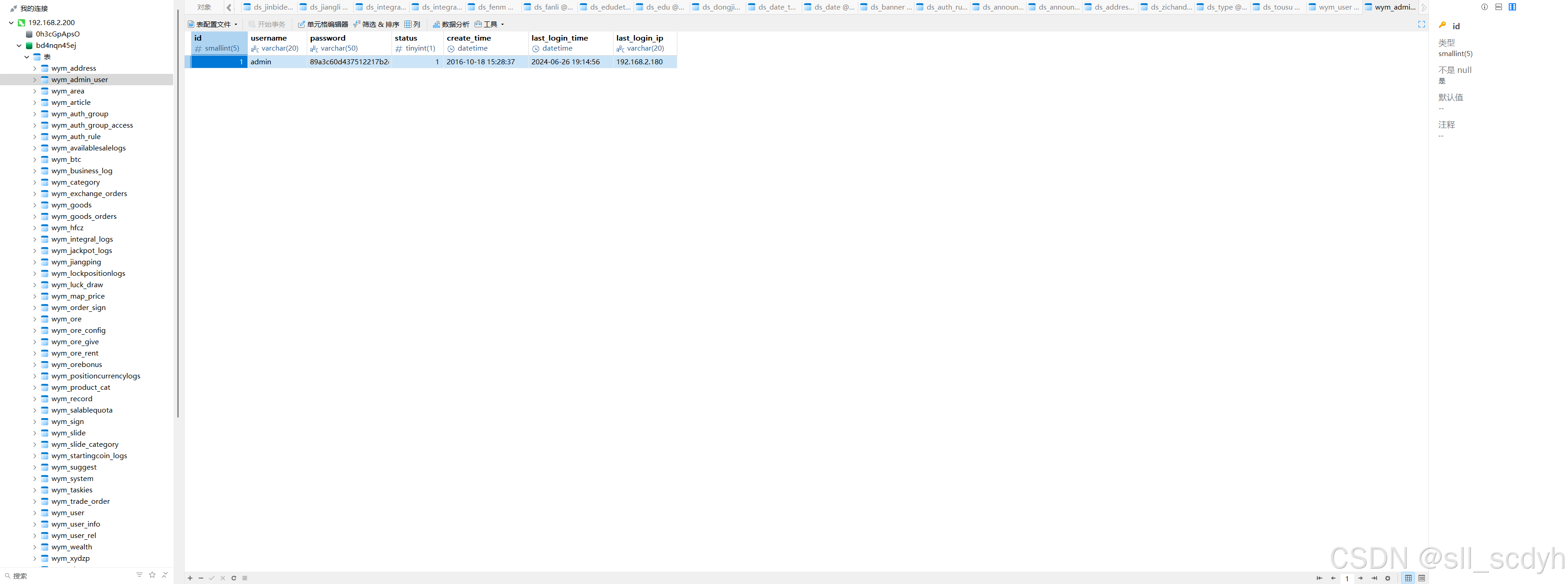

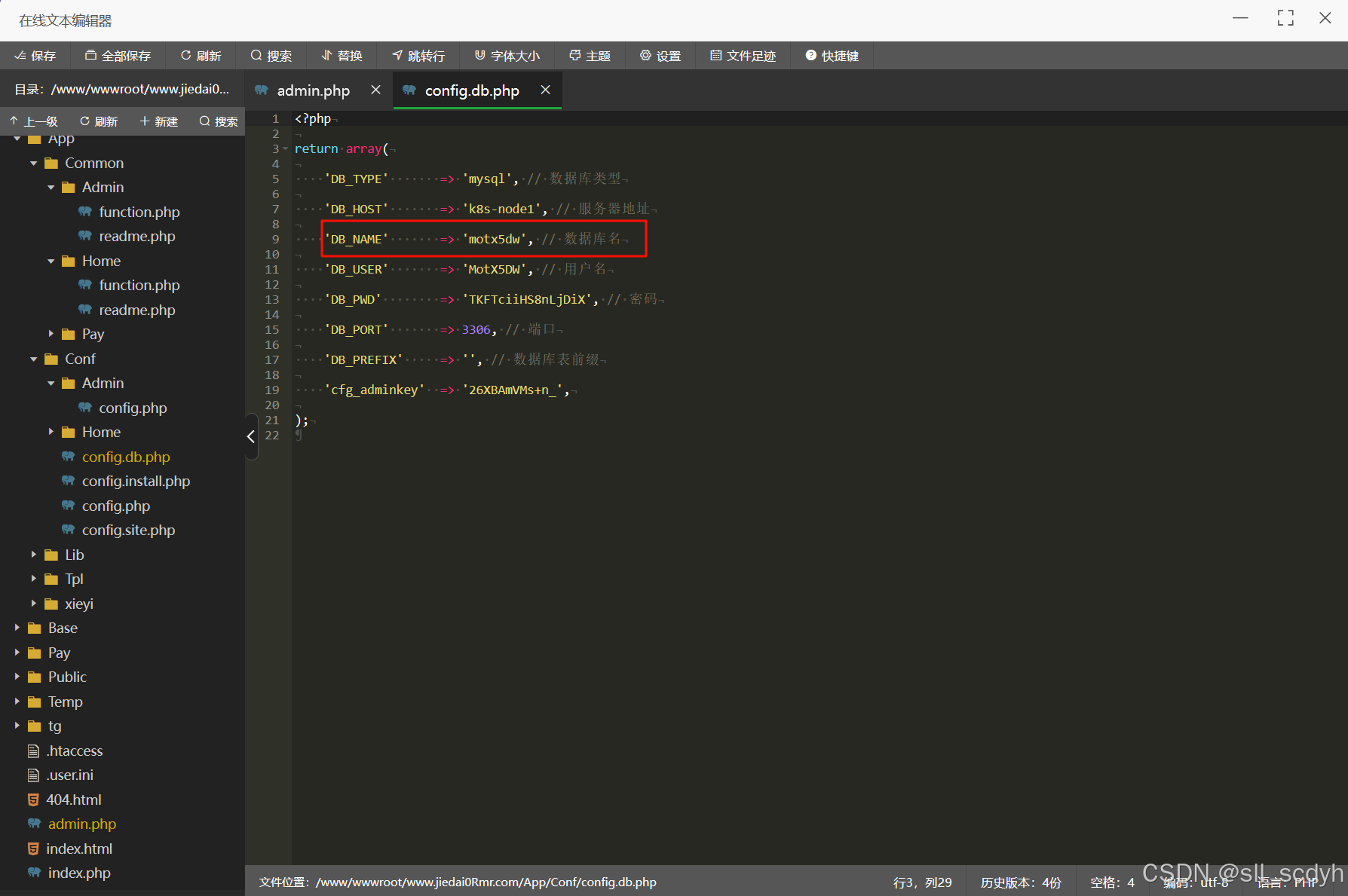

开始绕密,也是先找数据库名

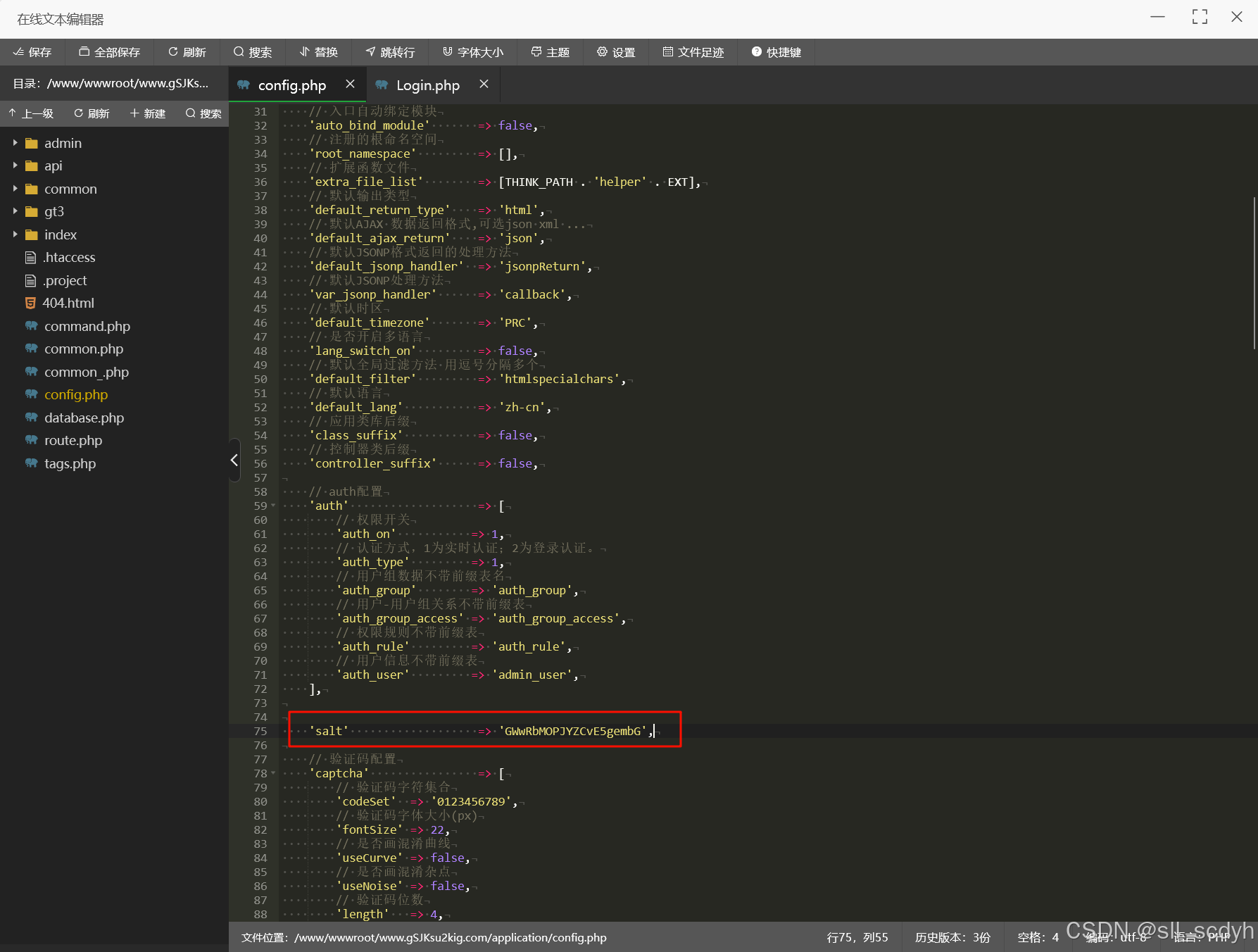

还要看加密方式,是加盐md5,但是这里只能看到salt,但是它是从config得到的全局变量

在/application下果然找到了config.php,里头就有盐值

构造一下,发现构造123456对应的密文恰好和数据库里的一致,所以他的密码就是123456

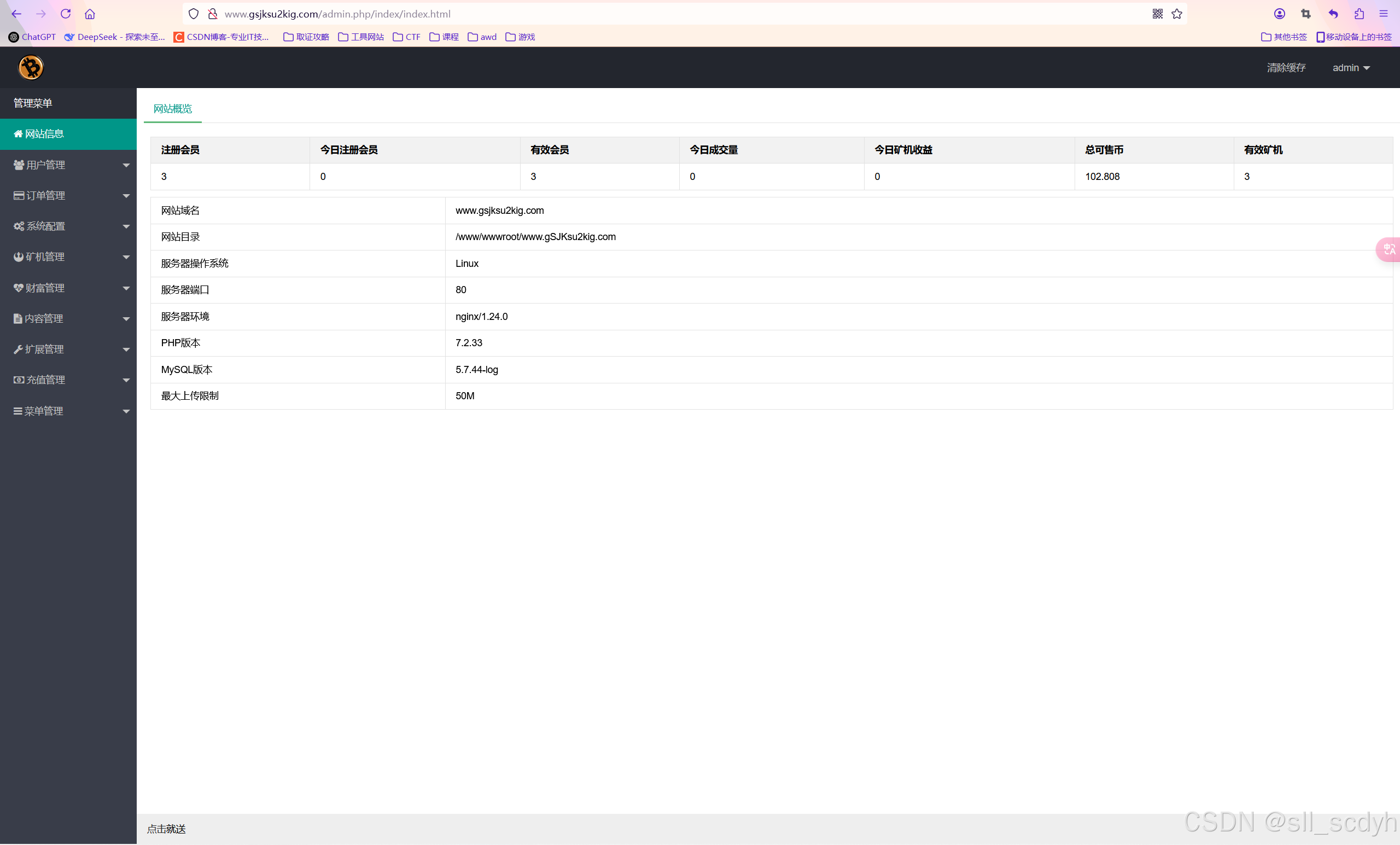

登陆成功

15. 其中金瑞币平台中密码加密盐值是?[标准格式:AbC1d]

GWwRbMOPJYZCvE5gembG

见上题。因为找盐值也是重构的一环,思路是顺下来的,分开截图不太好

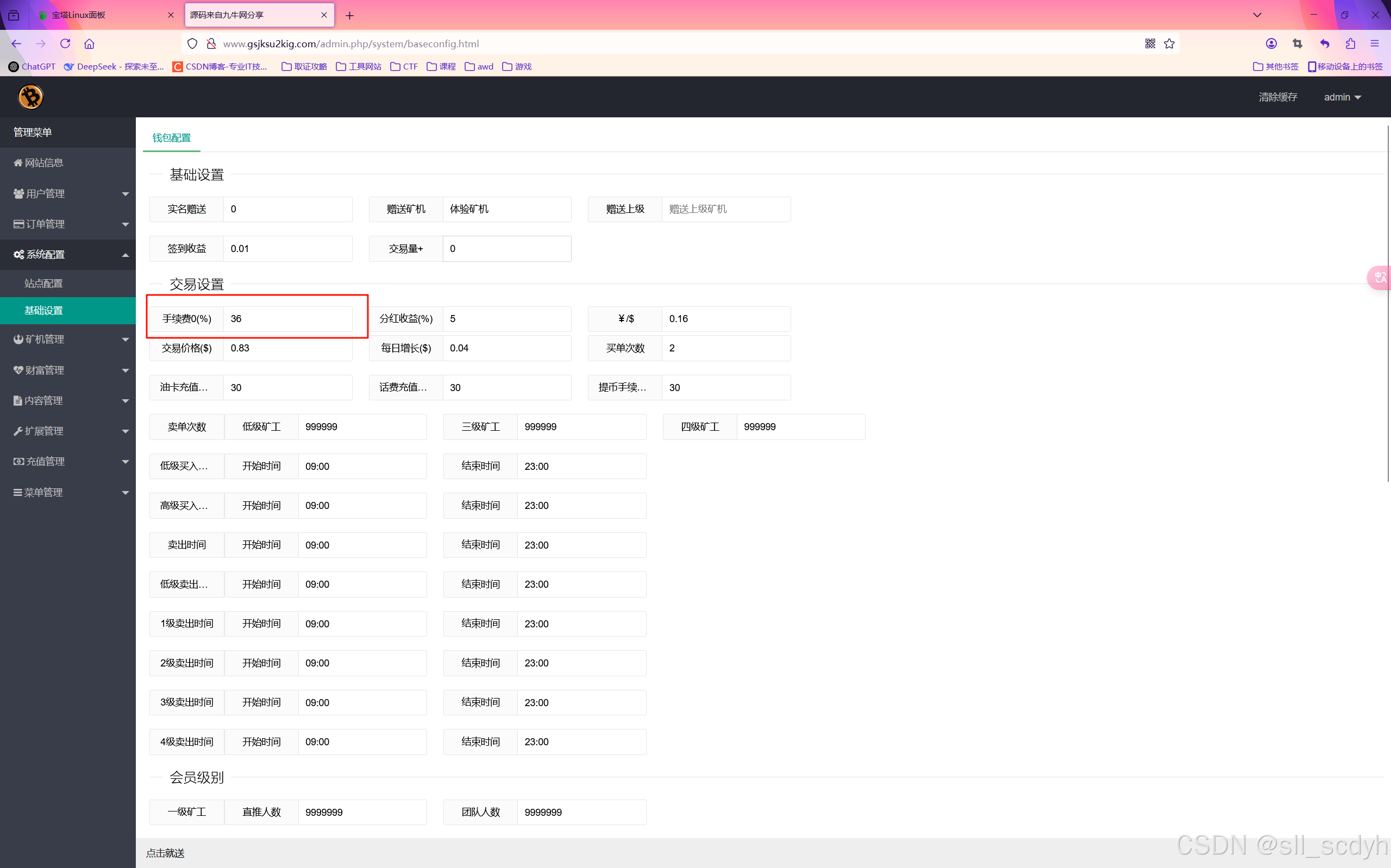

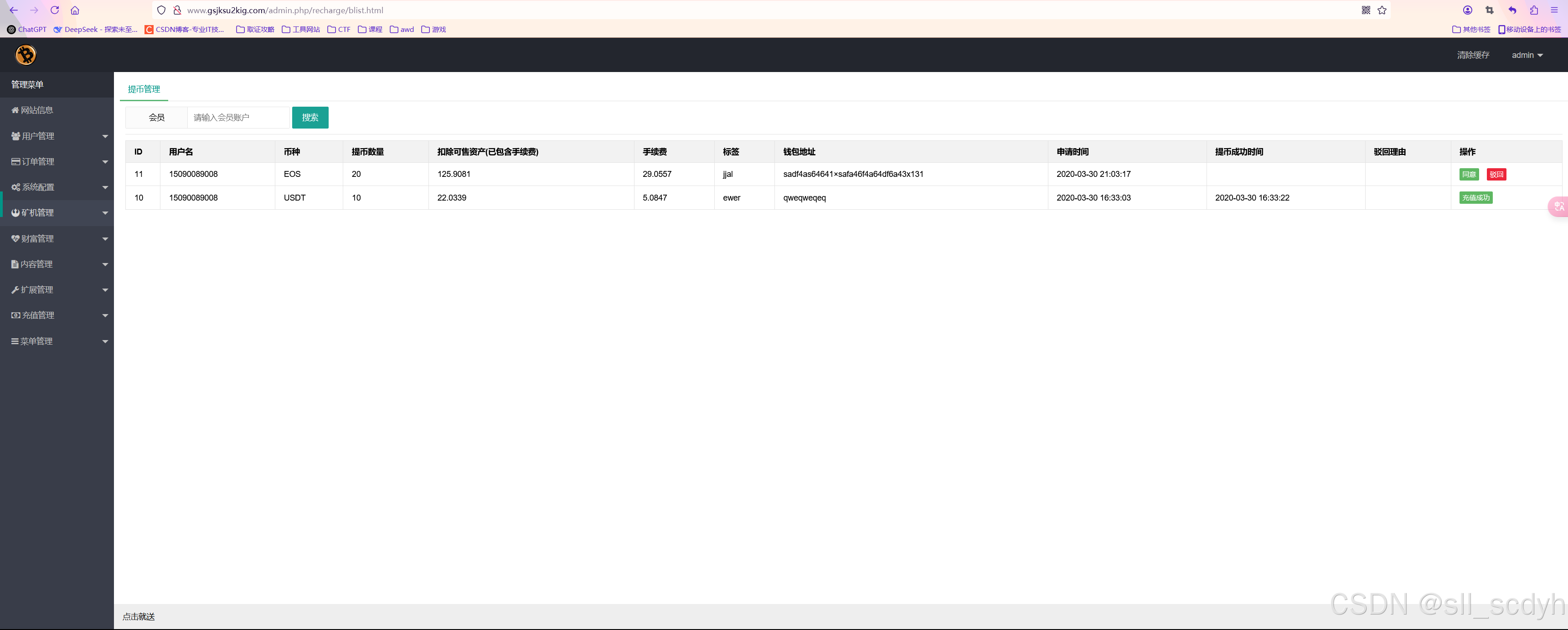

16. 其中金瑞币平台中交易手续费是百分之多少?[标准格式:100]

36

17. 其中金瑞币平台中目前有几种充值方式?[标准格式:100]

3

数据库里有三种的记录

网站里的也是

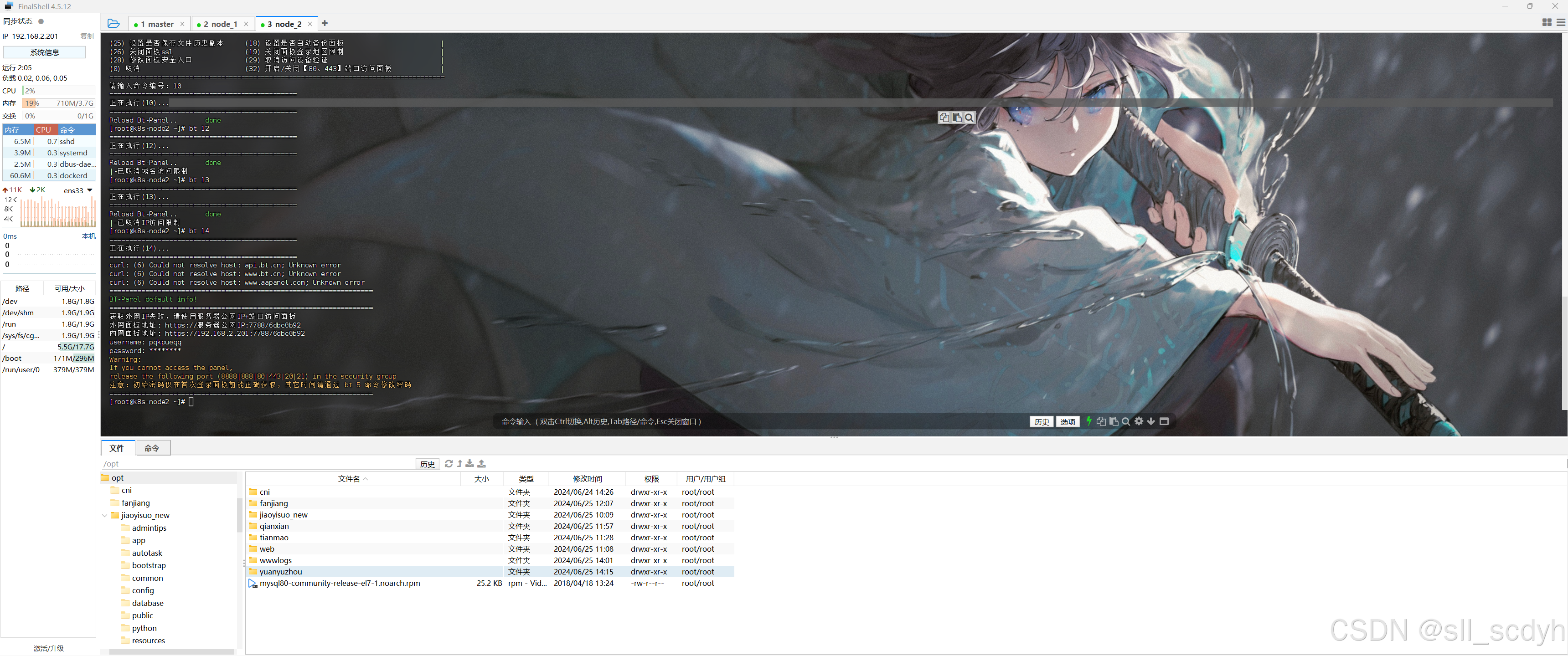

18. 二号集群节点有源代码的网站目录有几个?(正在运行的除外)[标准格式:1]

5

牛大了,当时有个网站硬是找不到,结果误打误撞找到了/opt,其实人家就在宝塔里

至于为什么会在/opt,我猜是出题的时候多找了几个网站从网上下载,然后挑了两个用宝塔部署出题

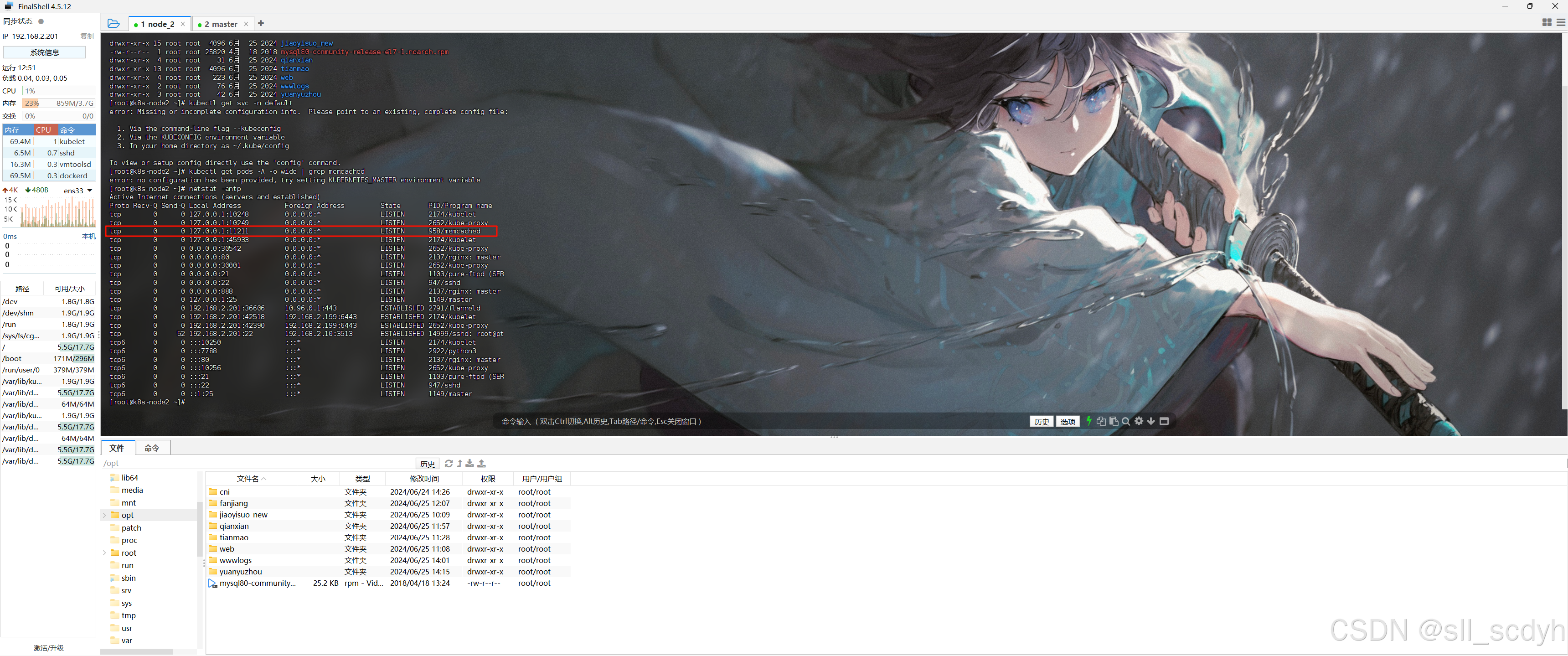

19. 二号集群节点memcached端口是?[标准格式:100]

11211

Netstat -antp

我当时还以为要通过pod看,结果人家就是开着的

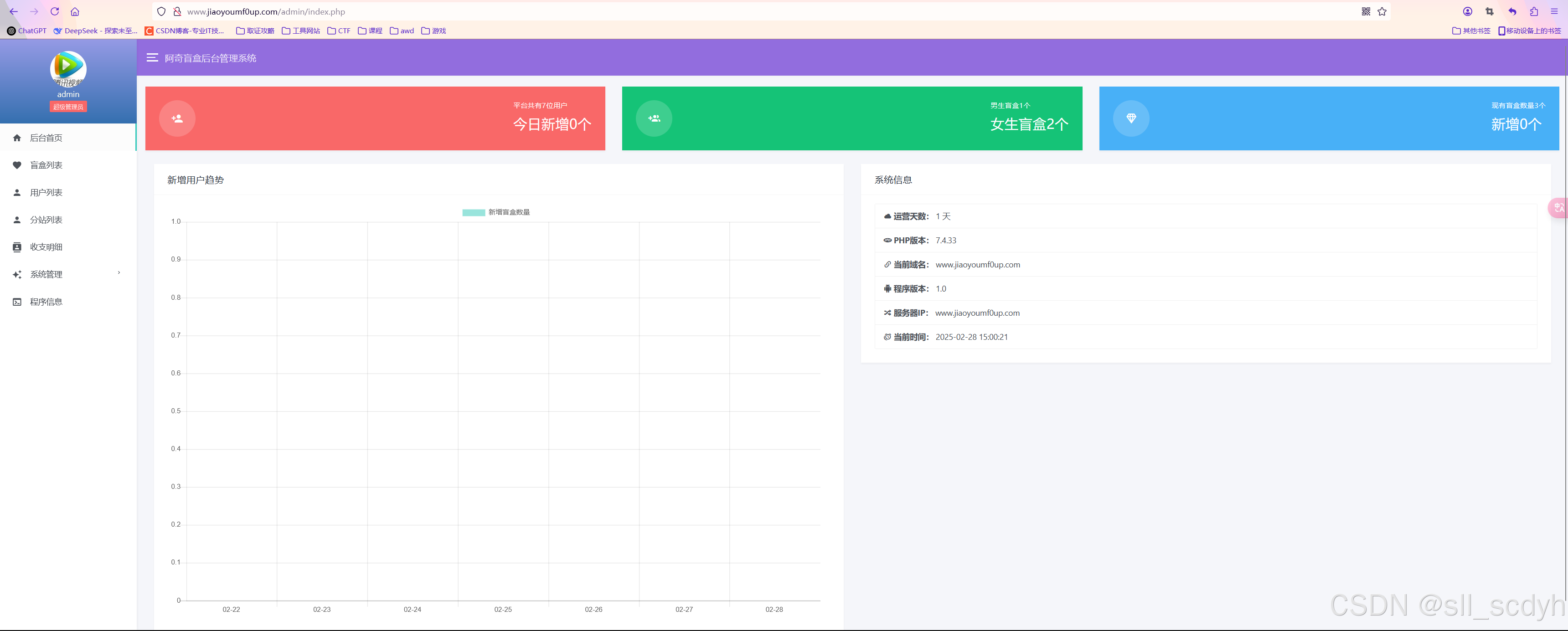

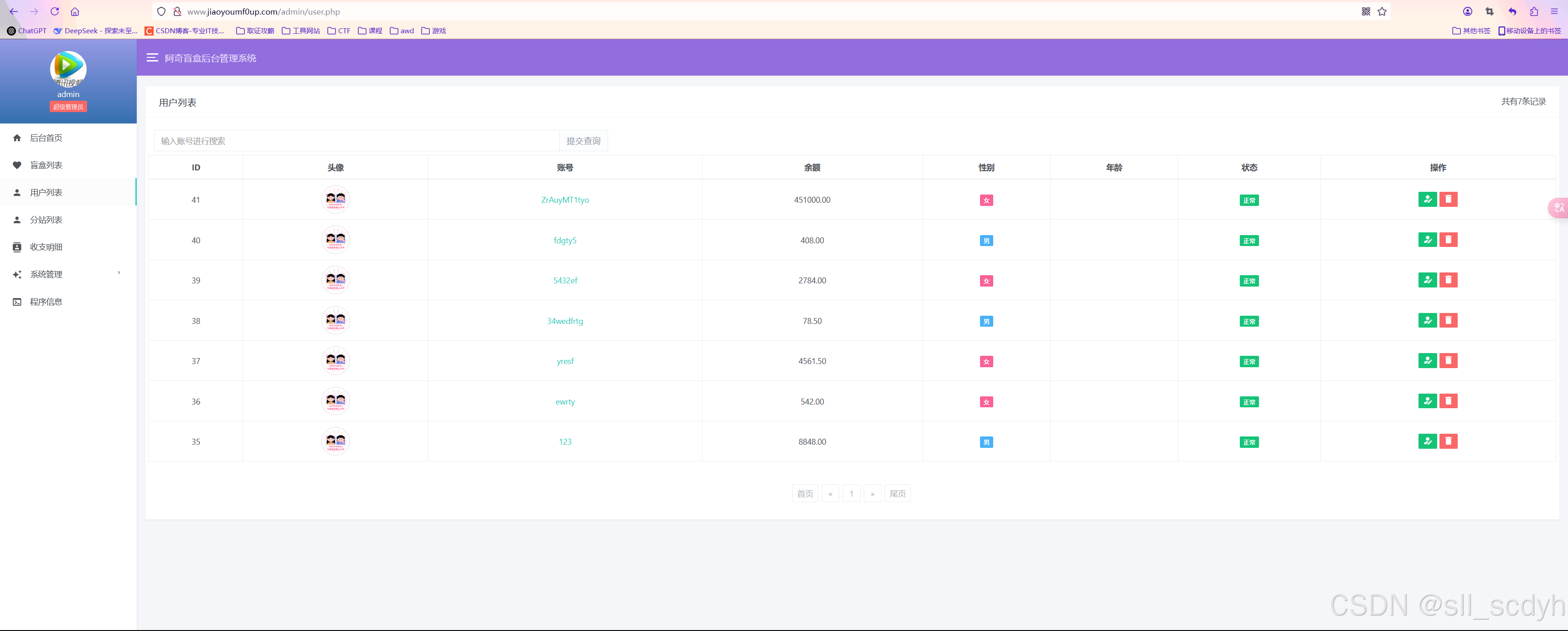

20. 盲盒平台中余额最多的用户是?[标准格式:AbC1d]

ZrAuyMT1tyo

第三个网站,那就是在node2的bt里了

反正两个网站都要仿真,就不管哪个是盲盒的源文件了

还是先找对应的库

网站的登录写在/admin下,那就访问/admin

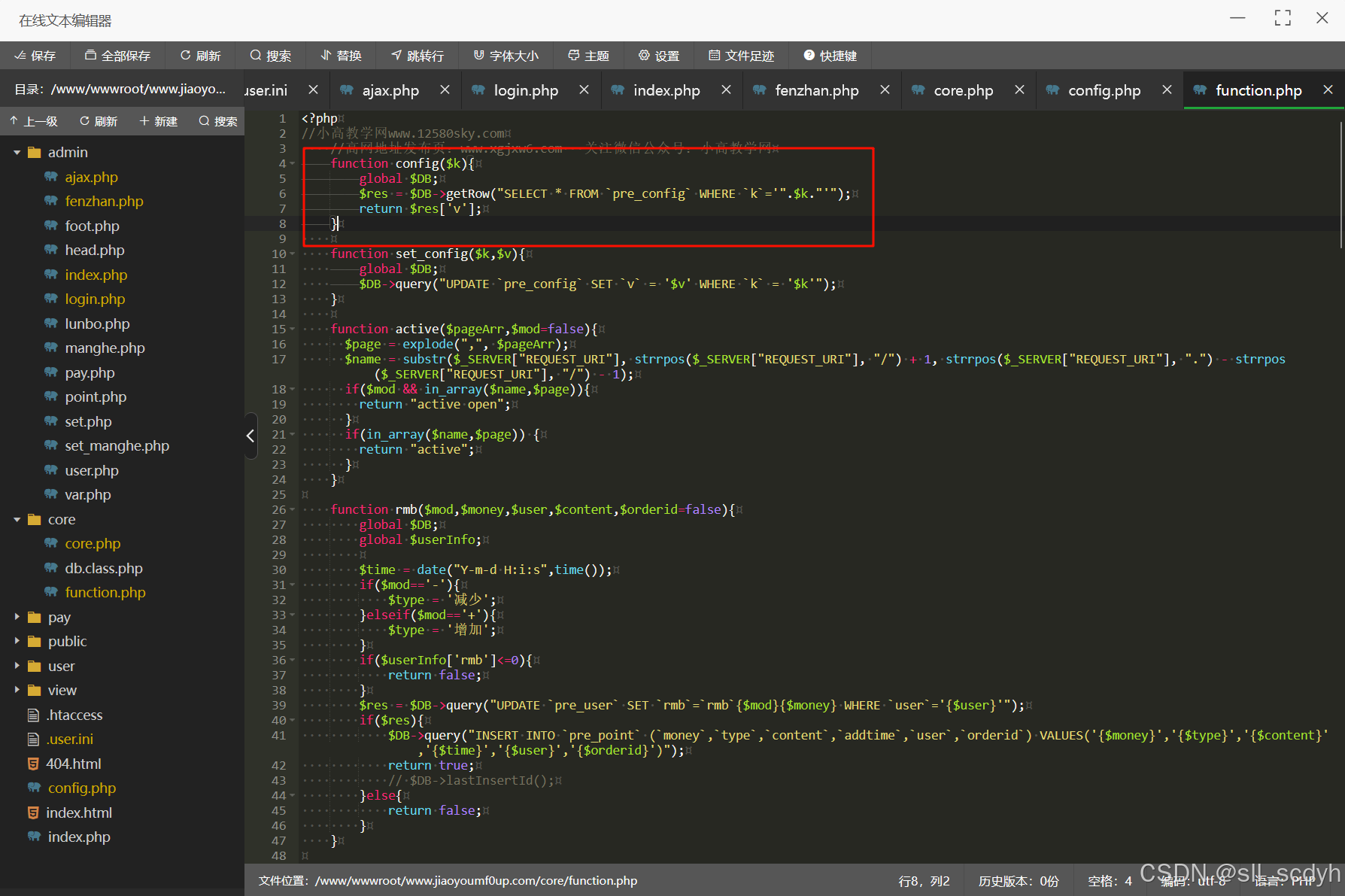

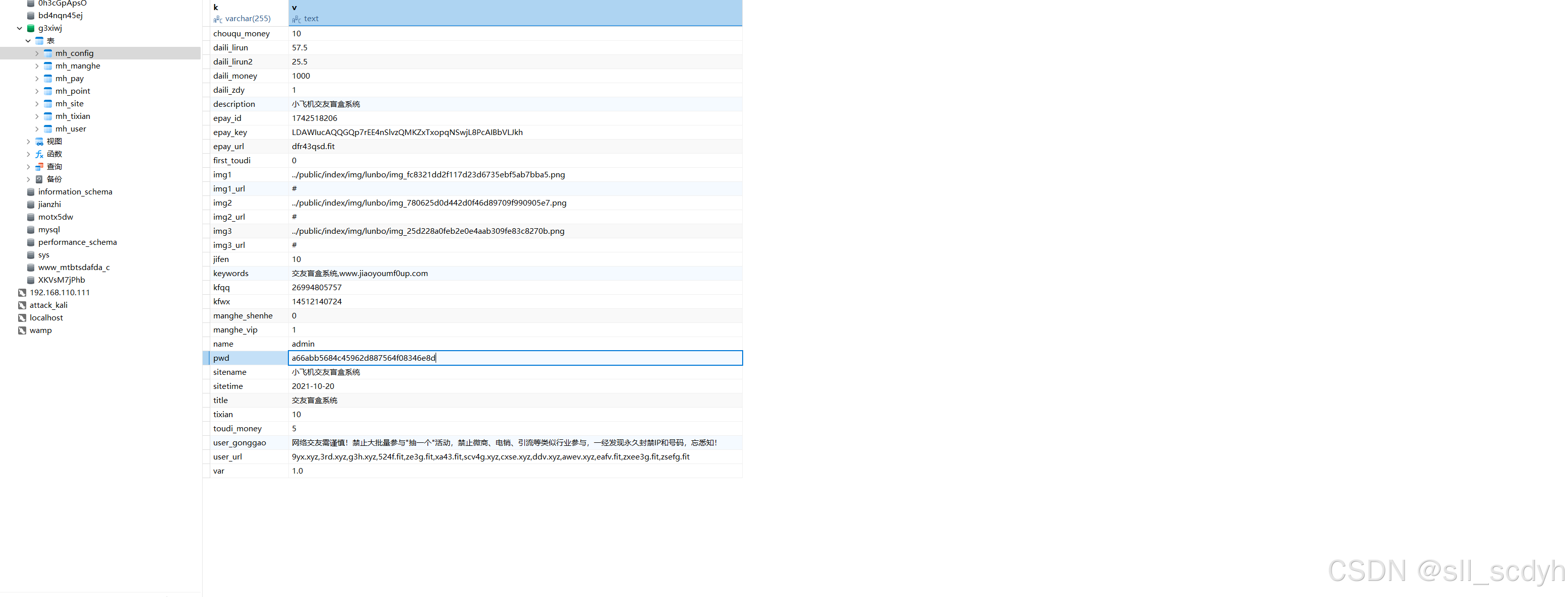

验证逻辑是将用户名和密码拼接后计算其MD5哈希值,然后与’config’中存储的密码哈希值进行比较。

这里的’config’要找一下,原来不是某个config.php定义的,而是config函数,查询数据库里的config表

Md5(admin123456)-> a66abb5684c45962d887564f08346e8d

登录成功

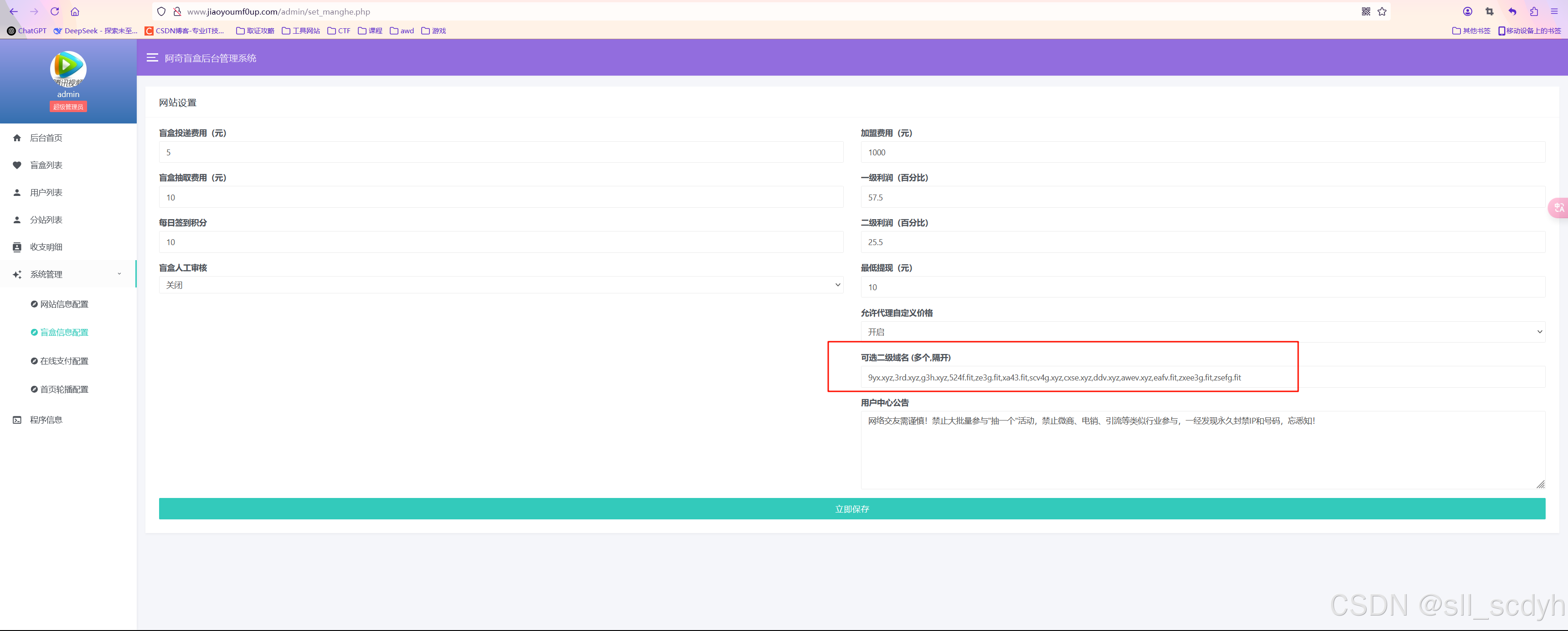

21. 盲盒平台可选二级域名有多少个?[标准格式:100]

13

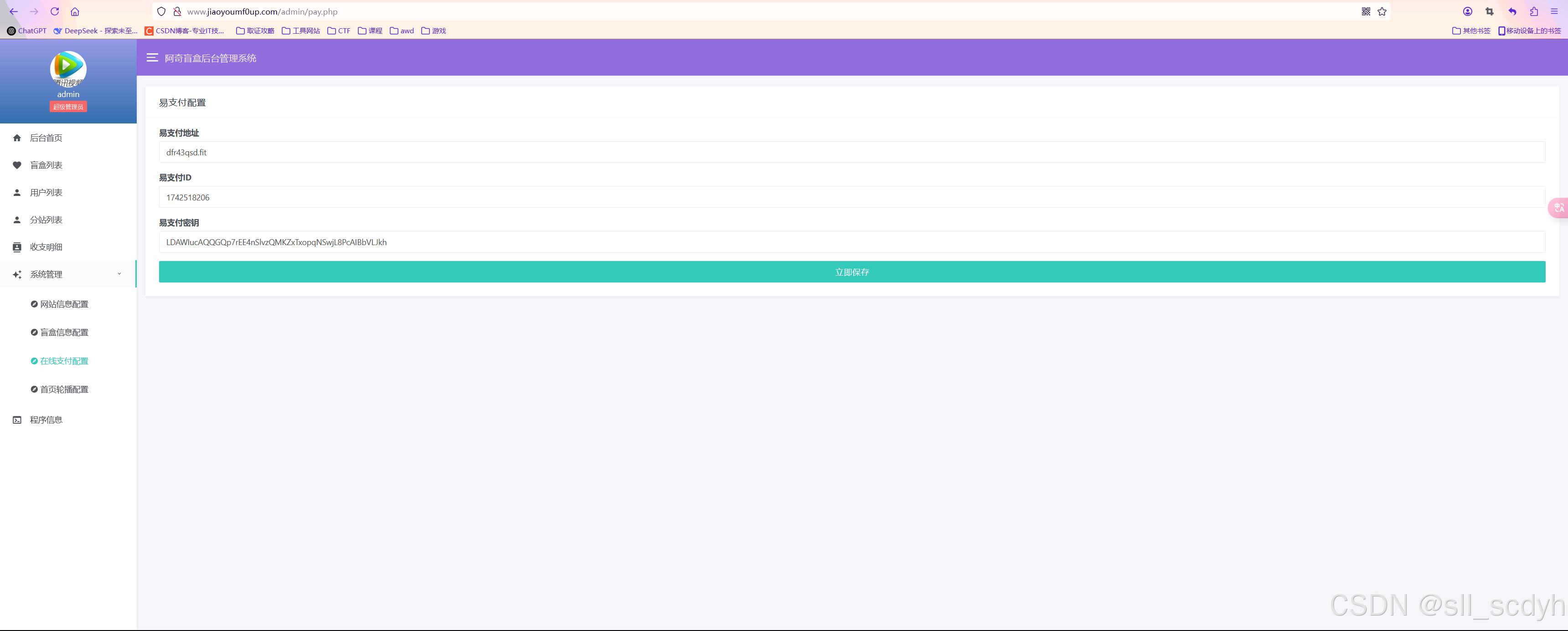

22. 盲盒平台的支付密钥是?[标准格式:AbC1d]

LDAWIucAQQGQp7rEE4nSlvzQMKZxTxopqNSwjL8PcAIBbVLJkh

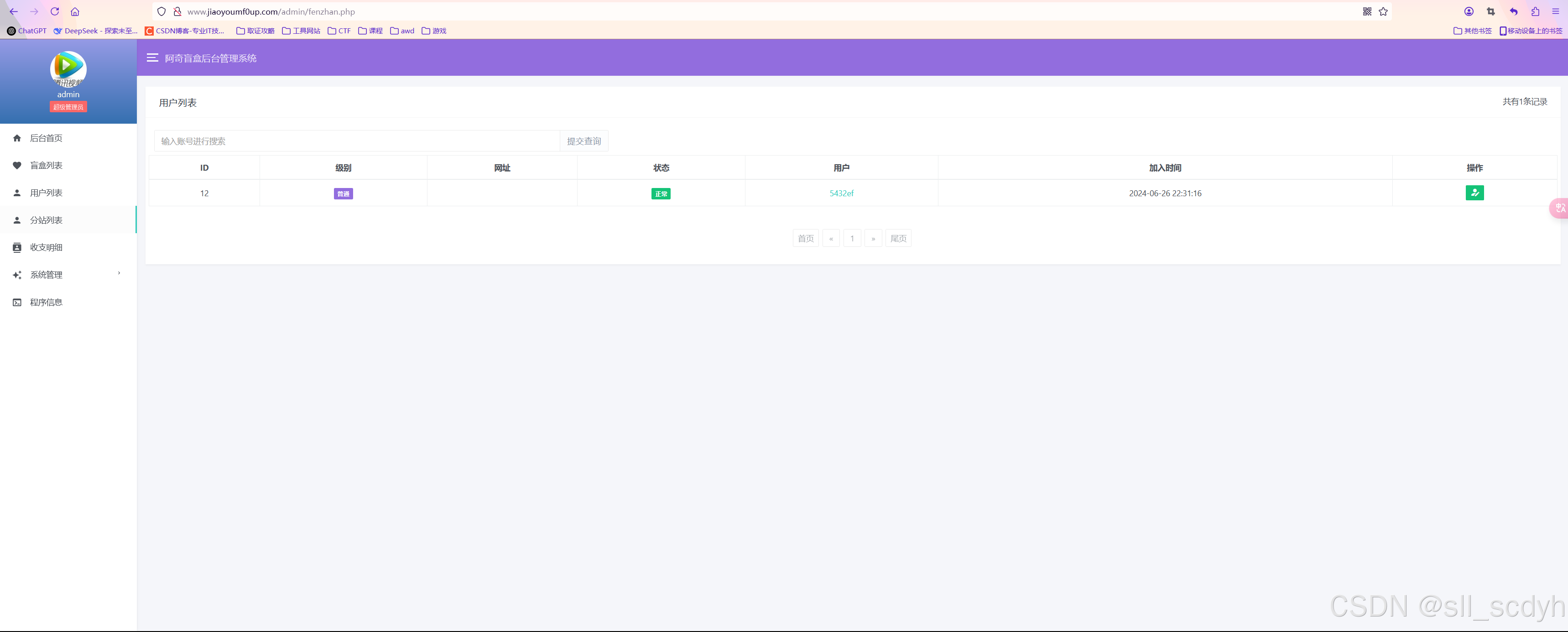

23. 盲盒平台中拥有分站的用户名是?[标准格式:123abc]

5432ef

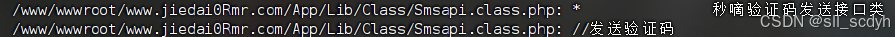

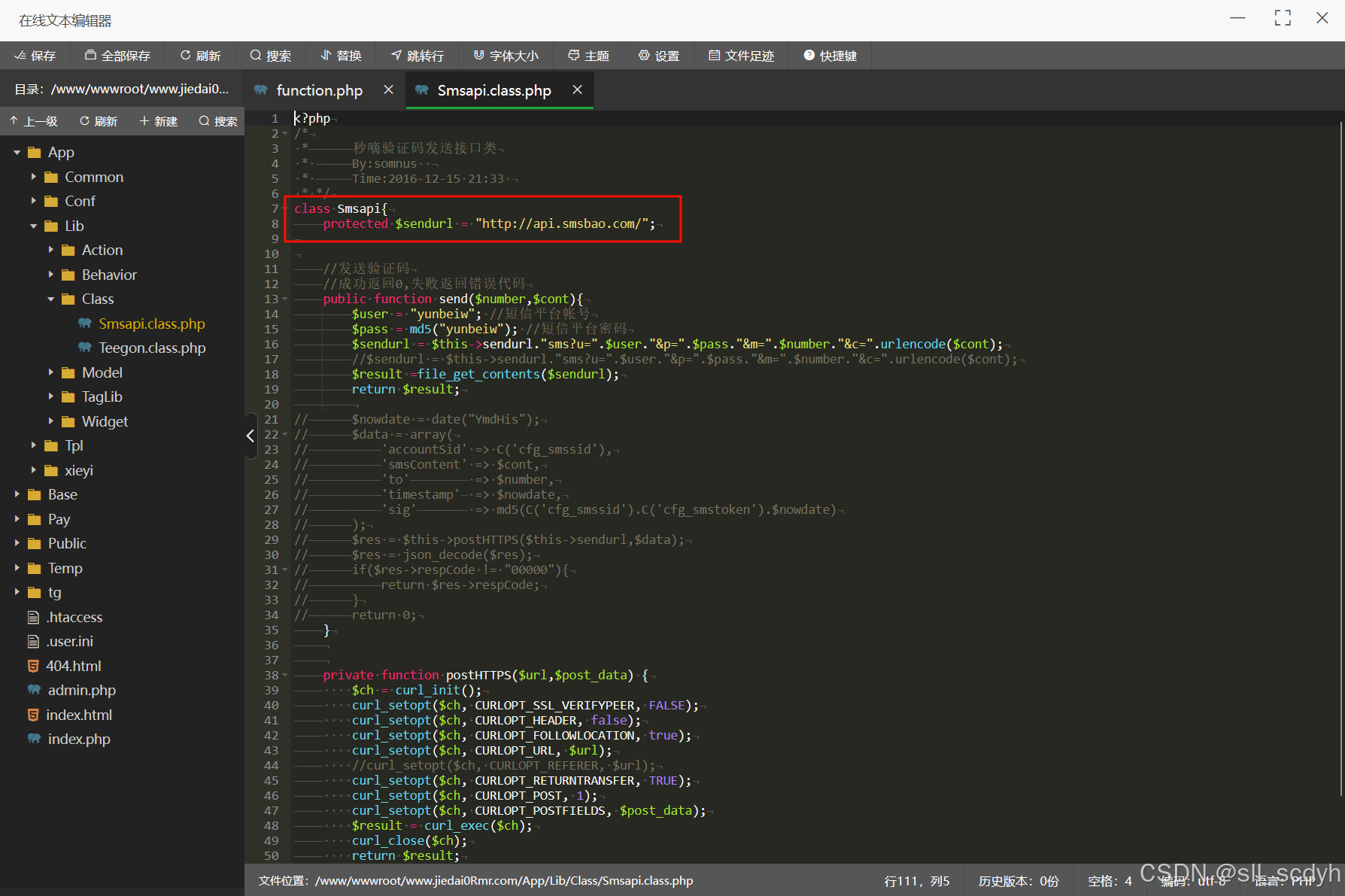

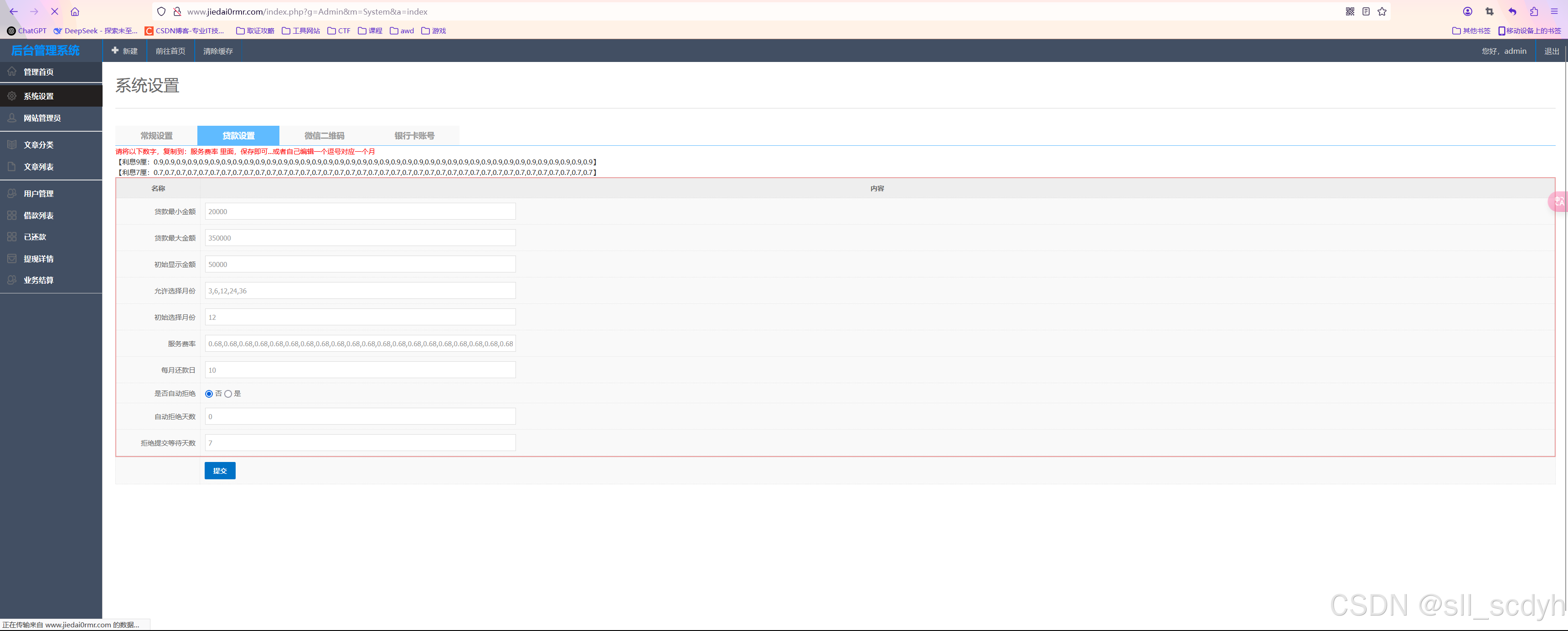

24. 借贷平台(www.jiedai0rmr.com)中验证码发送接口域名是?[标准格式:http://xxx.xxx.xxx/]

4

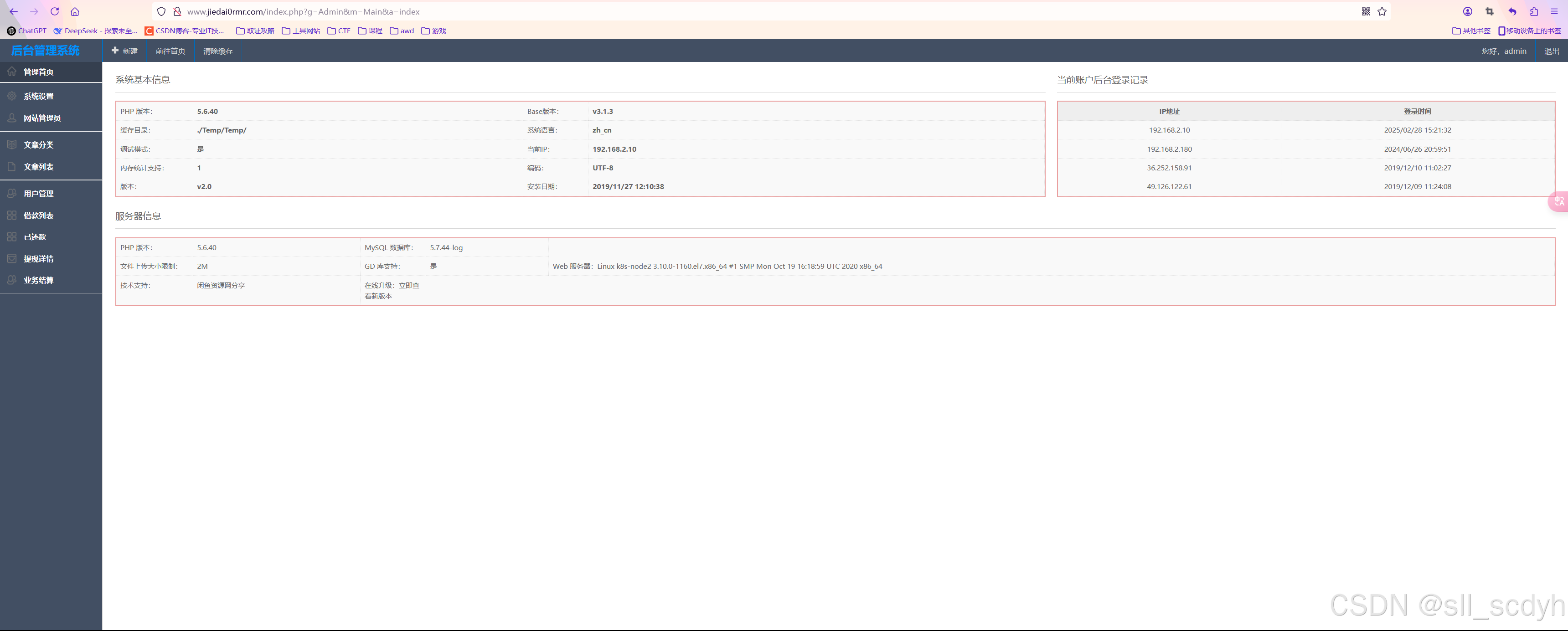

最后一个网站了,根目录下提示后台登录入口

找到对应的数据库

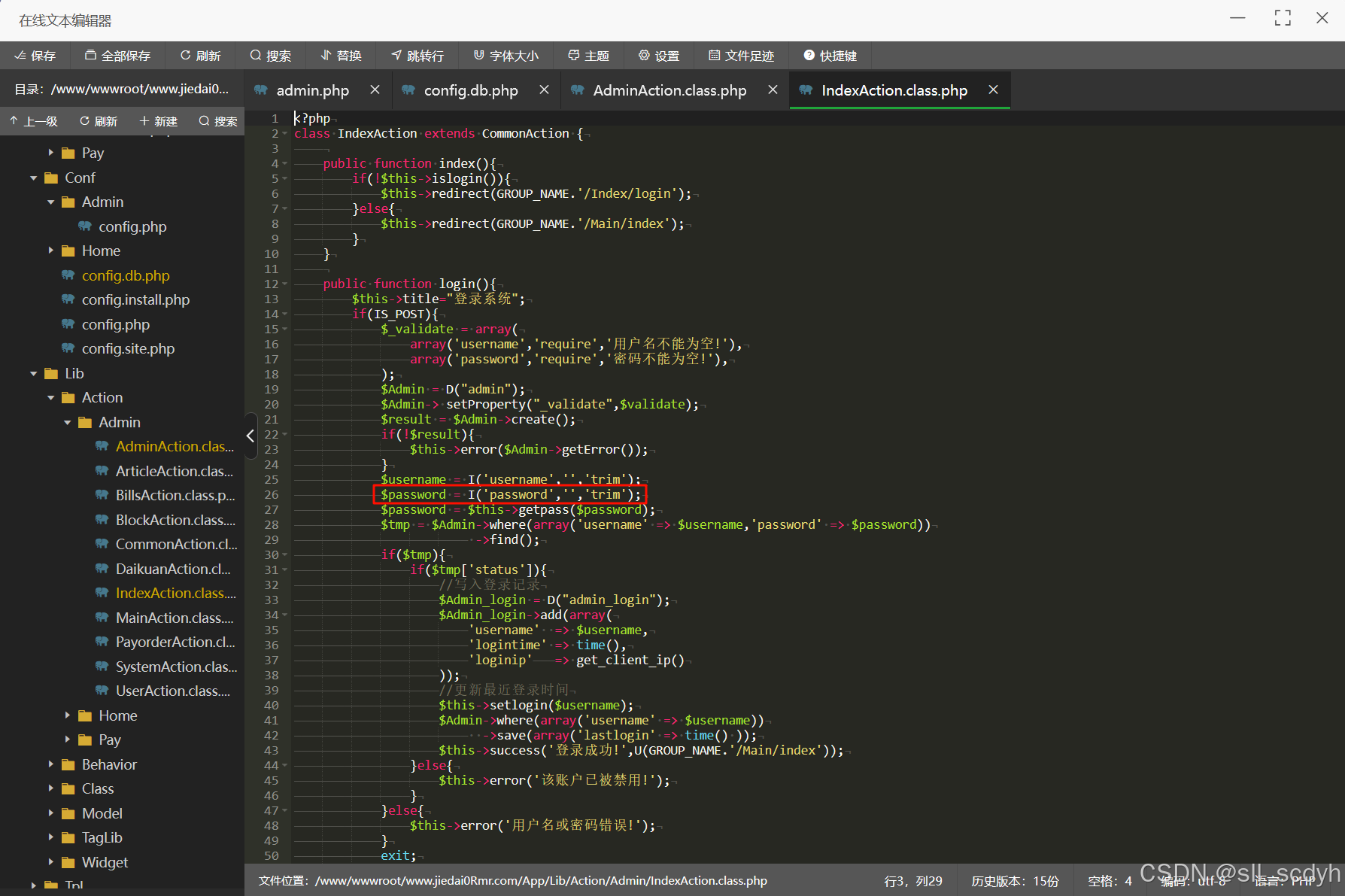

找到登录逻辑,有一个getpass函数

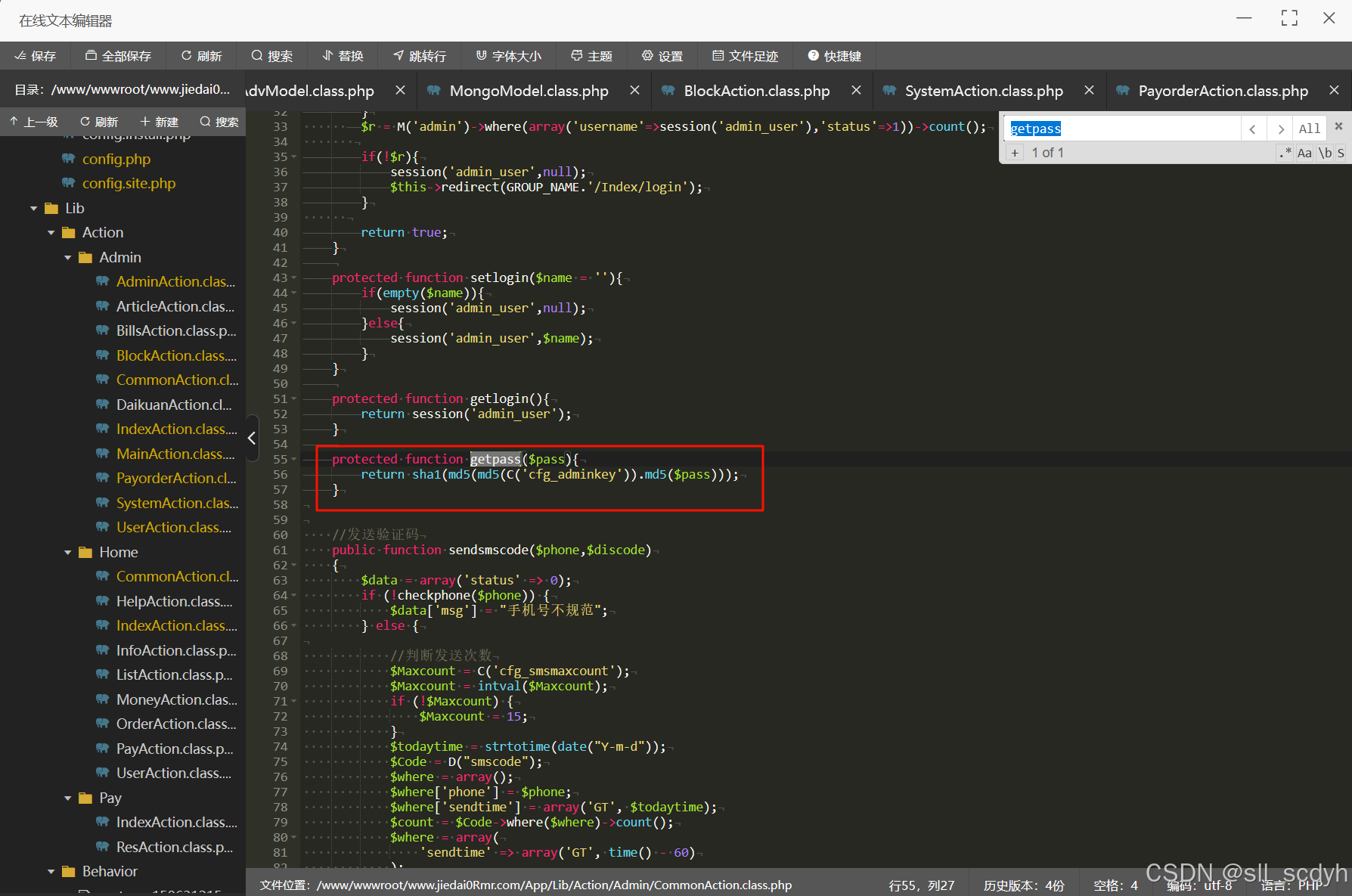

找到getpass

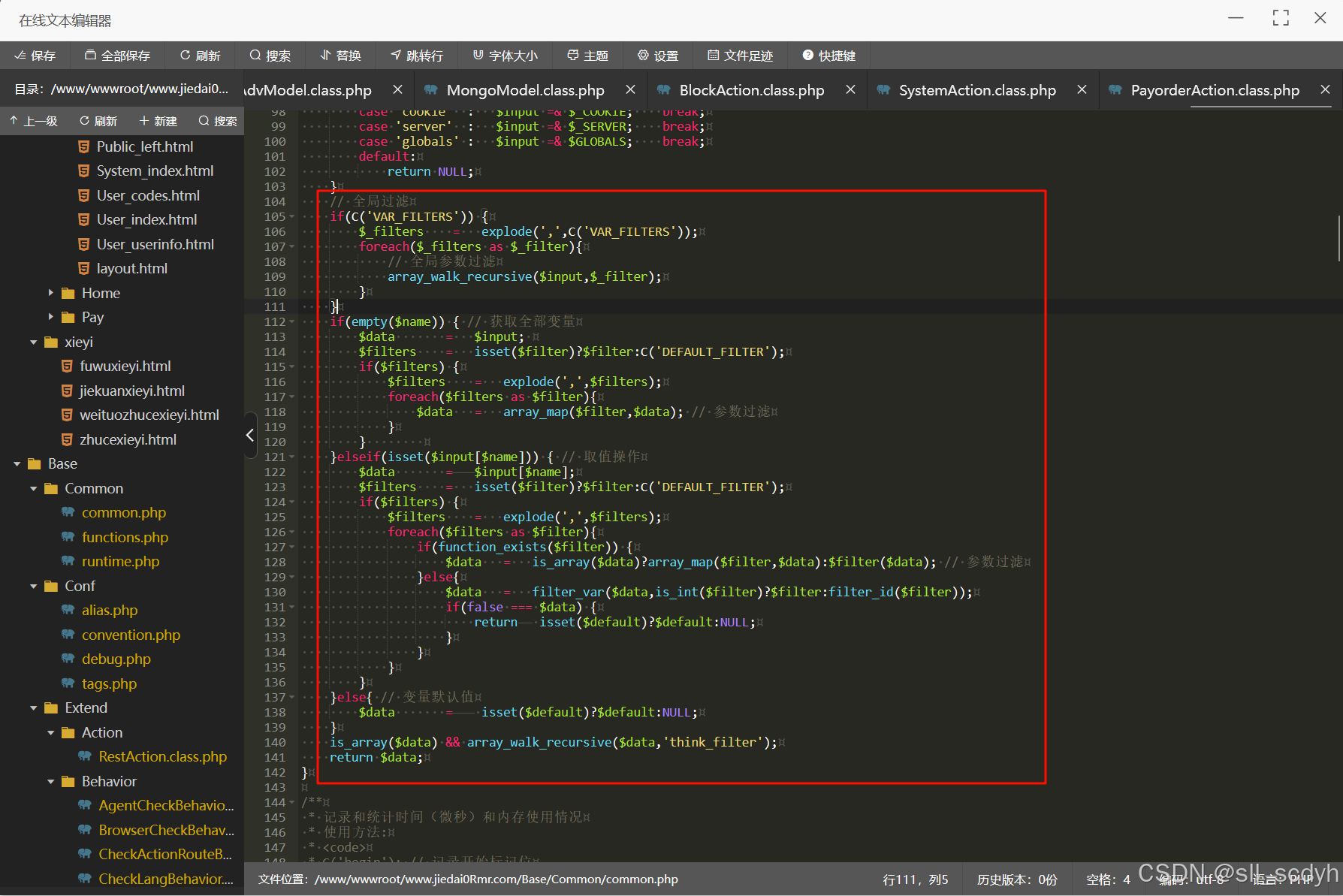

发现还要找c函数,找到了得知cfg_adminkey是一个全局变量

太难找了,还是直接搜吧

最后构造一下密码123456对应de9369f810db1f06d5197211314e04db9609d595

进数据库改一下,登陆成功

网站逛了一圈发现没找到,那应该是写在配置文件里的

可以搜一下

25.借贷平台后台登录密码的加密算法中共使用了多少次hash函数加密?[标准格式:10]

4

见上题

26. 接上题,借贷平台中后台登录的密码额外加密字符串?[标准格式:123ABc+]

26XBAmVMs+n_

见上上题

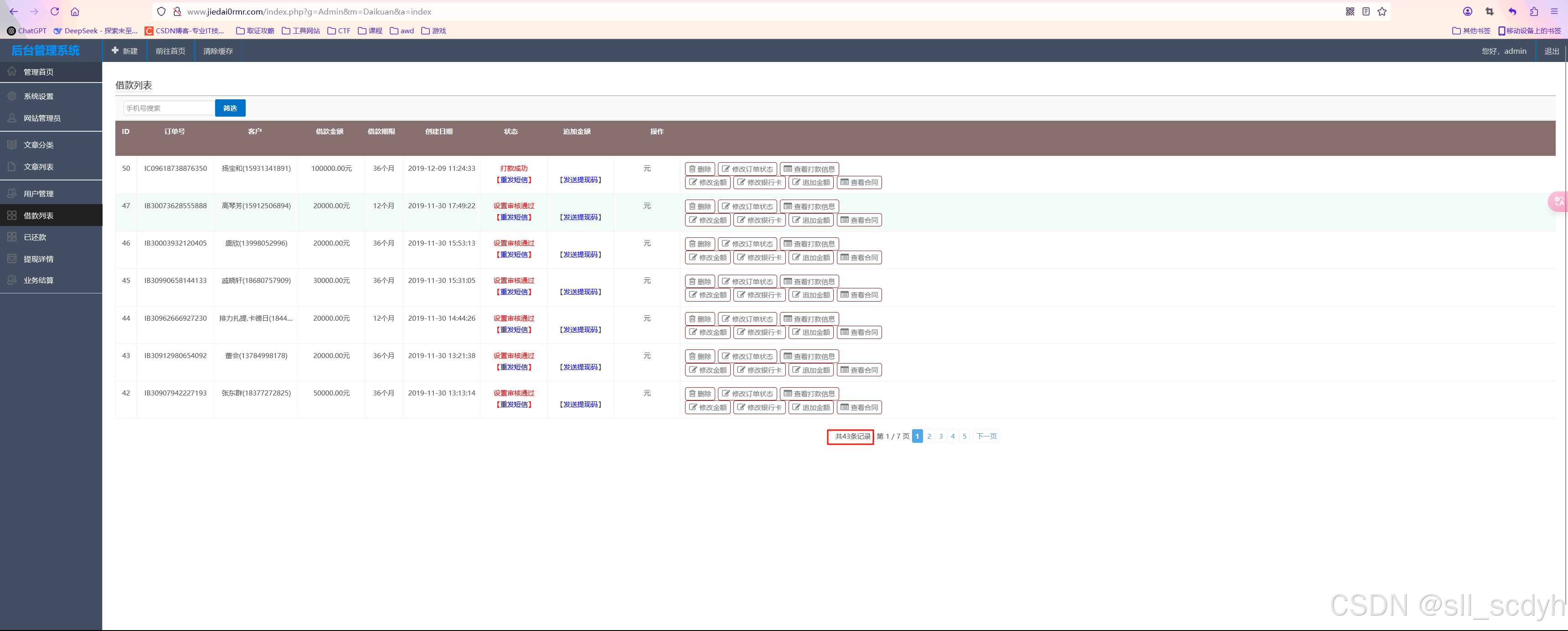

27. 借贷平台中一共有多少借款订单?[标准格式:100]

43

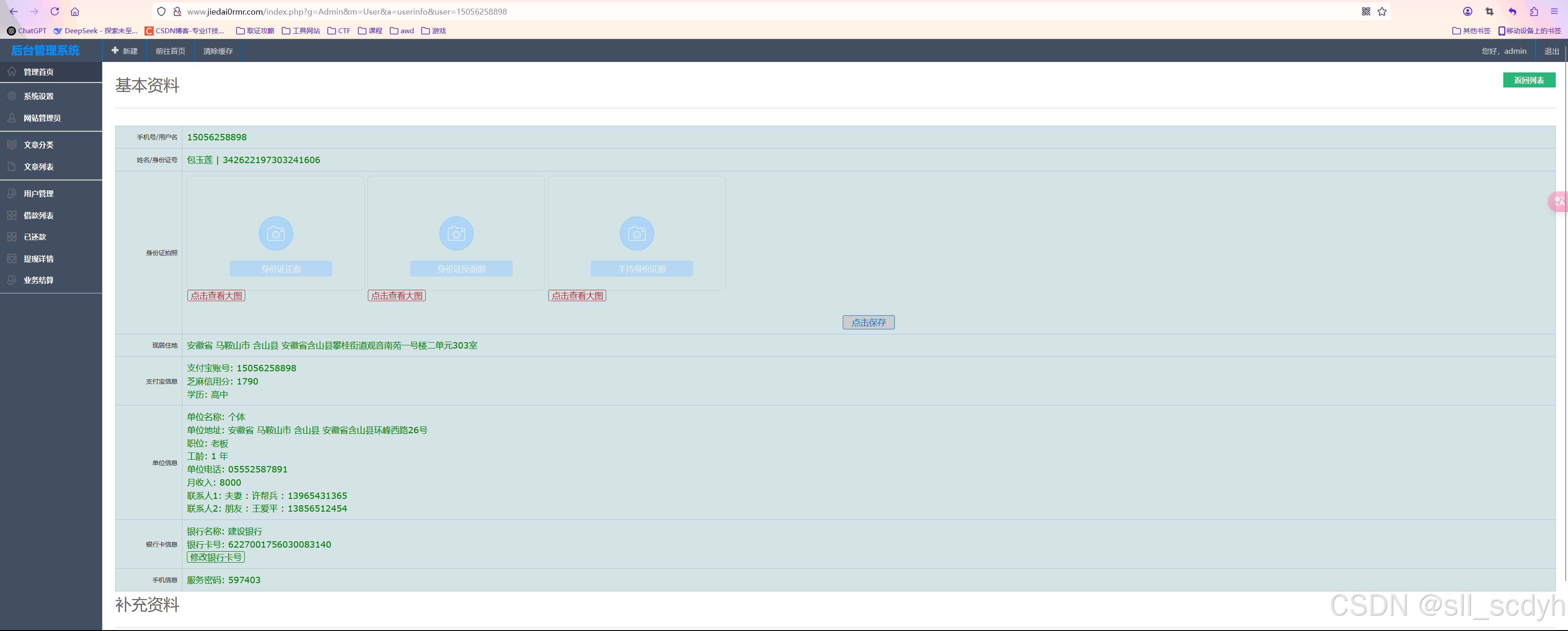

28. 借贷平台中"包玉莲"的收款卡号是?[标准格式:1000]

6227001756030083140

29. 借贷平台中贷款最大限额是多少?[标准格式:100]

350000

30. 请综合该集群一共有多少个网站数据库?[标准格式:100]

7