网络渗透实战指南:使用Kali Linux进行渗透测试

前言

在网络安全领域,Kali Linux 是一款非常流行的渗透测试操作系统,集成了数百种安全工具。本文将通过一个完整的网络渗透测试流程,详细介绍如何使用Kali Linux进行渗透测试,包括信息收集、扫描、漏洞利用、后渗透等步骤。请注意,本文仅供学习和研究使用,任何未经授权的渗透测试行为都是违法的。

一、环境准备

1.Kali Linux:可以从Kali官网下载最新版本,并安装到虚拟机或物理机中。

2.目标环境:本文以一个模拟的内部网络环境为例,IP地址段为 192.168.1.0/24。

3.授权:确保已经获得目标系统的所有者和相关部门的授权。

二、渗透测试流程

1. 信息收集(Reconnaissance)

信息收集是渗透测试的第一步,目的是尽可能多地了解目标系统。

-

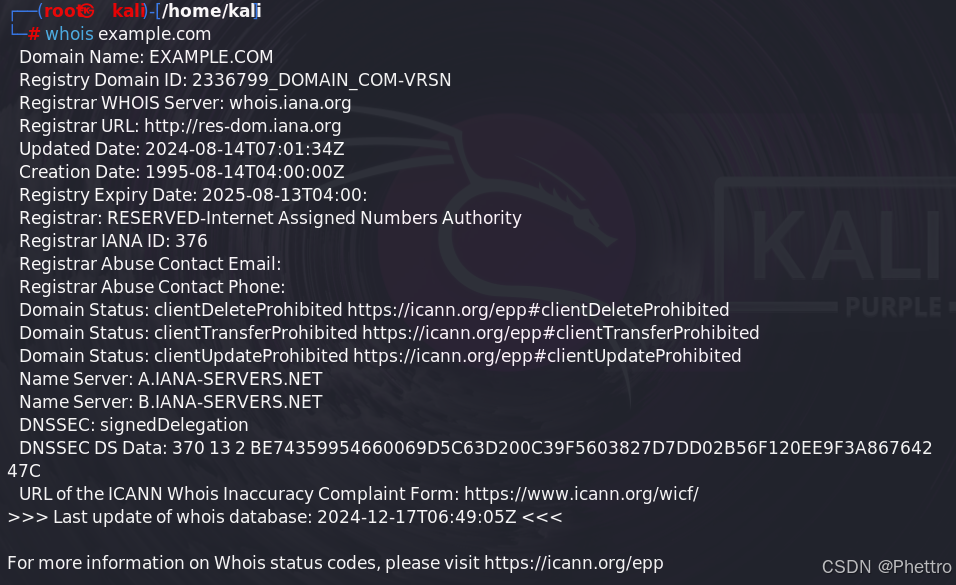

使用Whois查询域名信息

这将返回域名的注册信息,包括注册商、注册日期、到期日期等。

-

使用Dig进行DNS查询

本文地址:https://www.vps345.com/5285.html