华为eNSP综合实验-医院网络信息系统的规划与设计(可做毕业设计使用)

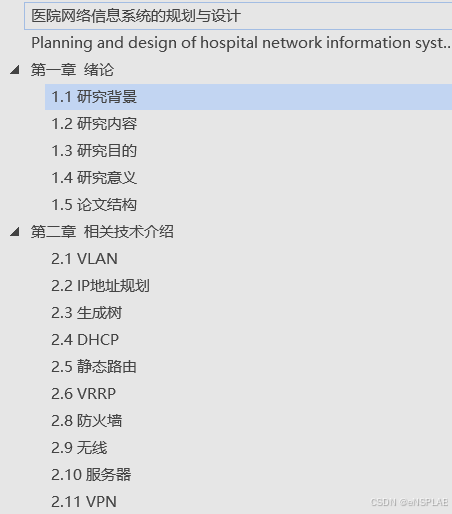

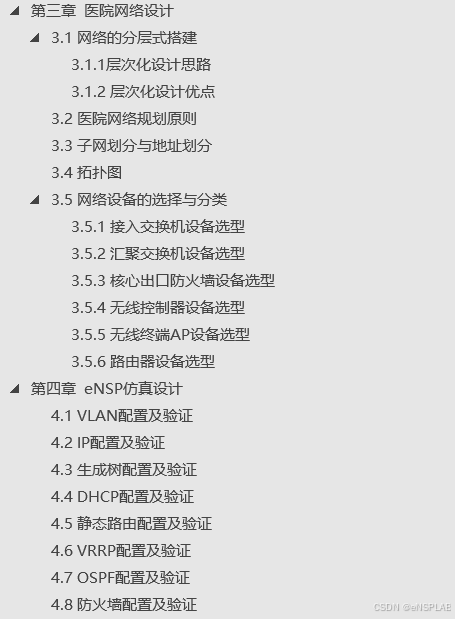

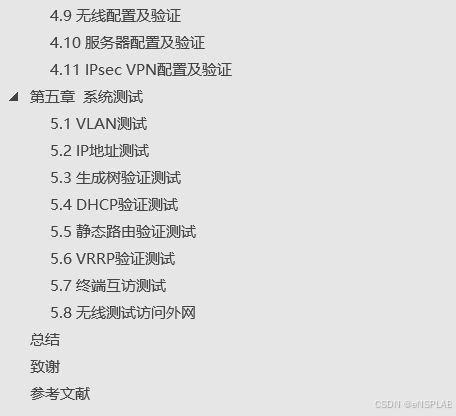

文章目录

- 目录

- 需求分析

- IP地址划分

- 拓扑图

- 相关配置及验证

- vlan配置验证

- IP配置验证

- 生成树配置验证

- DHCP配置验证

- VRRP配置验证

- OSPF配置验证

- 防火墙配置验证

- 无线配置验证

- IPSEC配置验证

- 验证

目录

需求分析

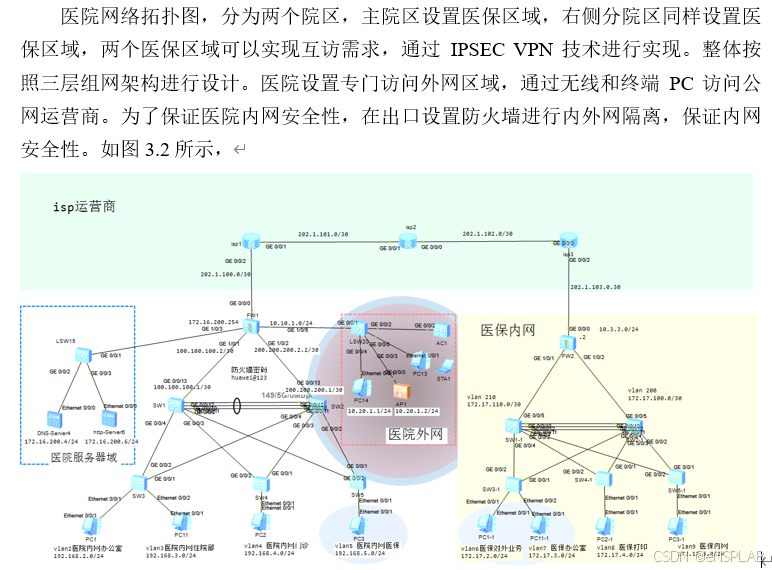

- 本次毕业设计主要做一个大约300人的医院网络,分为若干部门,包括医院办公室、住院部、门诊部、数据中心、医保打印、医保办公室等。

- 按照医院部门,我们进行相应的vlan划分,将不同的部门划分到不同的vlan中,通过vlan实现逻辑隔离广播域。

- 医院需要有1台WEB服务器,1台DNS服务器。其中WEB服务器域名为www.yiyuan.com,需要互联网中所有人都可以访问到。

- 医院的出口需要实现高可靠性,需要使用MSTP+VRRP+LACP链路聚合

- 由于医院未配置DHCP服务器,所以我们采用医院内网核心交换机作为DHCP服务器,终端设备作为client端设备,使得内网中每一台主机(除服务器外)都能自动获取IP地址。

- 医院内网配置OSPF协议实现全网互通,将汇聚交换机和防火墙之间运行OSPF路由协议,防火墙内网口可以学习到内网终端ip地址段,通过OSPF路由协议实现。内网服务器可以学习一个OSPF外部的默认路由,实现访问公网地址。

- 使用AC+AP的组网方式,配置无线漫游技术。

- 最终实现医院和医保区域可以实现互访,通过防火墙进行ipsec vpn加密处理。

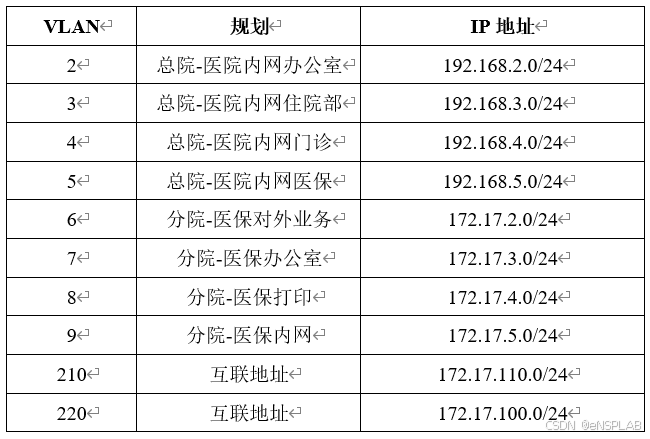

IP地址划分

拓扑图

相关配置及验证

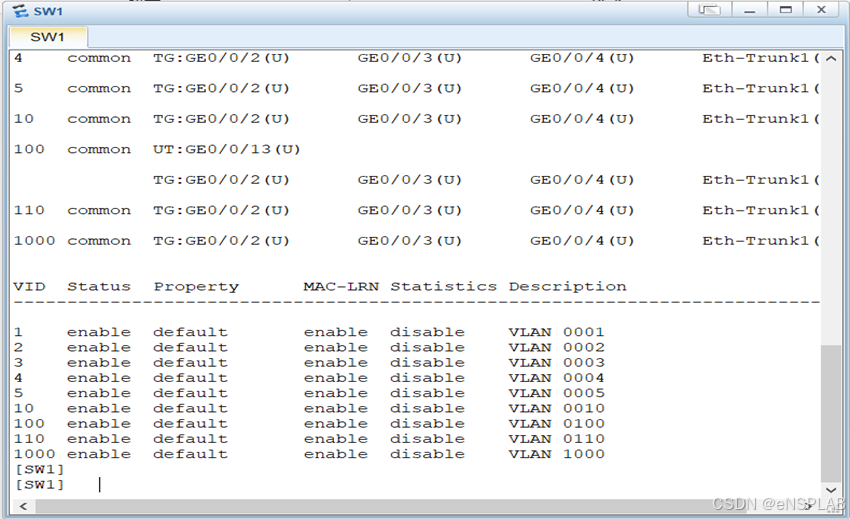

vlan配置验证

在交换机上创建多个vlan,通过vlan将不同的部门进行划分,具体配置如下所示:

[SW1]vlan batch 2 to 5 10 100 110 1000 // 创建相关vlan信息

[SW2]vlan batch 2 to 5 10 100 110 1000 // 创建相关vlan信息

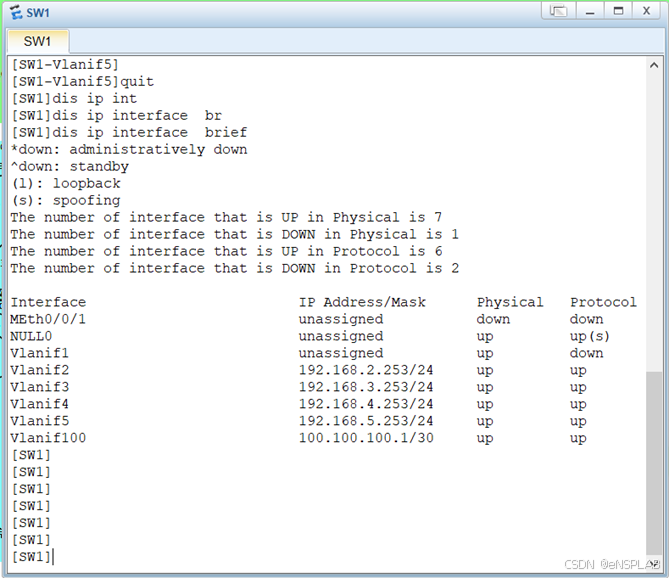

IP配置验证

在汇聚交换机配置ip地址,保证汇聚交换机能够互相访问,为了后续配置VRRP做铺垫。配置ip地址可以实现汇聚交换机学习不同网段路由条目。

[SW1]interface Vlanif2 // 进入vlan接口

[SW1-Vlanif2] ip address 192.168.2.253 255.255.255.0 // 配置IP地址信息

[SW1-Vlanif2]interface Vlanif3 // 进入vlan接口

[SW1-Vlanif3] ip address 192.168.3.253 255.255.255.0// 配置IP地址信息

[SW1-Vlanif3]interface Vlanif4 // 进入vlan接口

[SW1-Vlanif4] ip address 192.168.4.253 255.255.255.0// 配置IP地址信息

[SW1-Vlanif4]interface Vlanif5 // 进入vlan接口

[SW1-Vlanif5] ip address 192.168.5.253 255.255.255.0// 配置IP地址信息

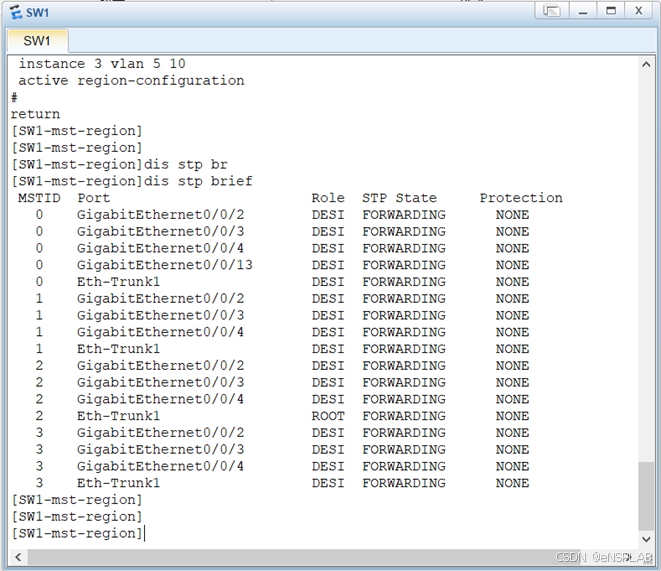

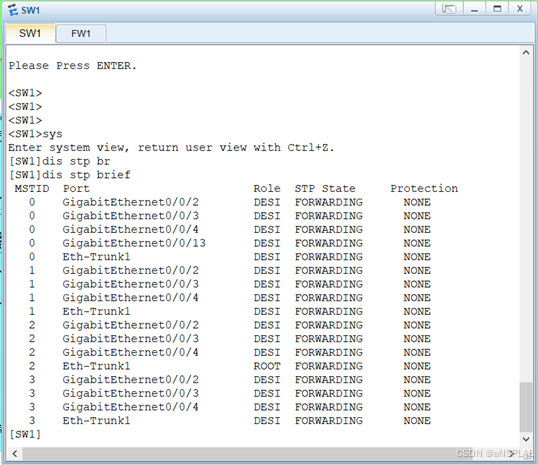

生成树配置验证

生成树作用主要是用来防止内网环路的产生,本次毕业设计采用的生成树模式为MSTP生成树协议,进入MSTP生成树配置模式,配置生成树的region名称为"Huawei", 配置生成树的revision级别为1, 在实例1中配置vlan范围为2到3, 在实例2中配置vlan为4,激活此次生成树配置。这些配置指令用于配置MSTP生成树,包括定义region名称、revision级别和实例中的相应vlan范围。最后使用active region-configuration来应用这些配置并使其生效。

[SW1]stp region-configuration

[SW1-mst-region] region-name huawei

[SW1-mst-region] revision-level 1

[SW1-mst-region] instance 1 vlan 2 to 3

[SW1-mst-region] instance 2 vlan 4

[SW1-mst-region] instance 3 vlan 5 10

[SW1-mst-region] active region-configuration

[SW1]stp instance 0 root primary

[SW1]stp instance 1 root primary

[SW1]stp instance 2 root secondary

[SW1]stp instance 3 root primary

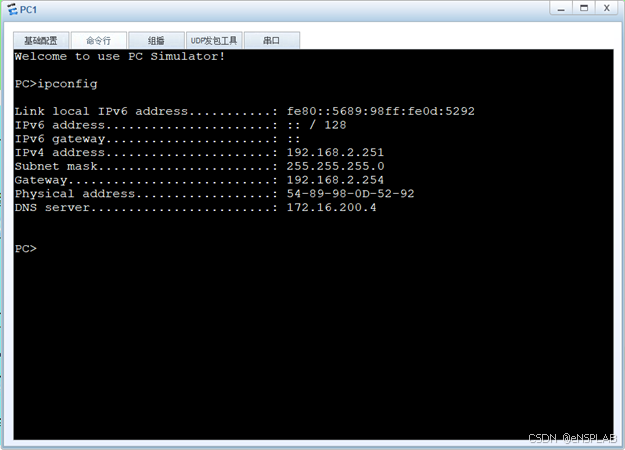

DHCP配置验证

在汇集交换机配置DHCP地址池,为下面的终端设备分配相关ip地址,按照部门不通,进行ip地址的分配。终端设备通过自动获取ip地址,访问医院内网网络设备。

[SW1]ip pool daikuan // 配置地址池

[SW1-ip-pool-daikuan] gateway-list 192.168.4.254 // 配置网关地址

[SW1-ip-pool-daikuan] network 192.168.4.0 mask 255.255.255.0 // 配置地址段

[SW1-ip-pool-daikuan] excluded-ip-address 192.168.4.252 192.168.4.253 // 去除地址

[SW1-ip-pool-daikuan] dns-list 172.16.200.4 // 配置dns地址

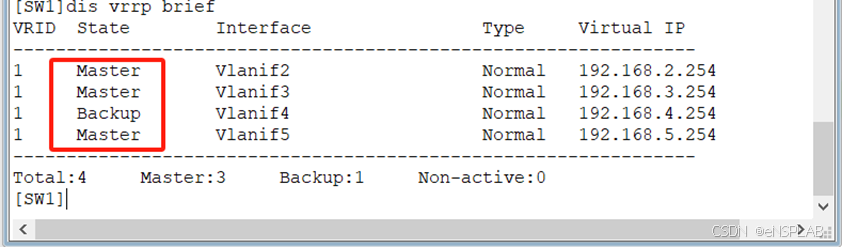

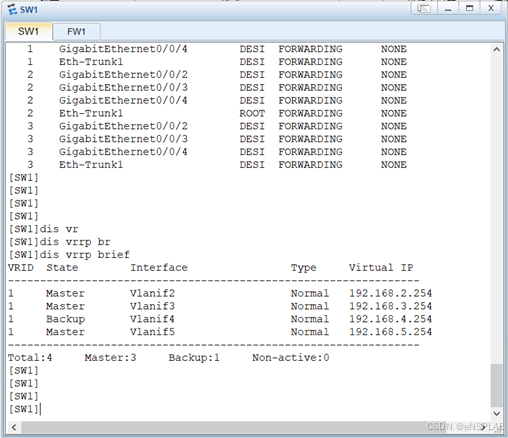

VRRP配置验证

在SW1的vlan2上面配置了一个VRRP虚拟路由标识(VRID)。它指定了第1个VRID,并将虚拟IP地址设置为192.168.2.254。VRRP允许多个路由器组成一个冗余组,该组使用相同的虚拟IP地址来提供冗余的默认网关,再配置VRID为1的优先级。优先级用于确定VRRP组中每个路由器的活跃路由器。较高的优先级表示该路由器更有可能成为活跃路由器,将vlan2的优先级设为110,vlan3、vlan5进行相似配置,使得vlan2,3,5走sw1,vlan4走sw2

[SW1]interface Vlanif2 // 进入接口

[SW1-Vlanif2] ip address 192.168.2.253 255.255.255.0 // 配置ip地址

[SW1-Vlanif2] vrrp vrid 1 virtual-ip 192.168.2.254 // 配置虚拟ip地址

[SW1-Vlanif2] vrrp vrid 1 priority 110 // 设置优先级

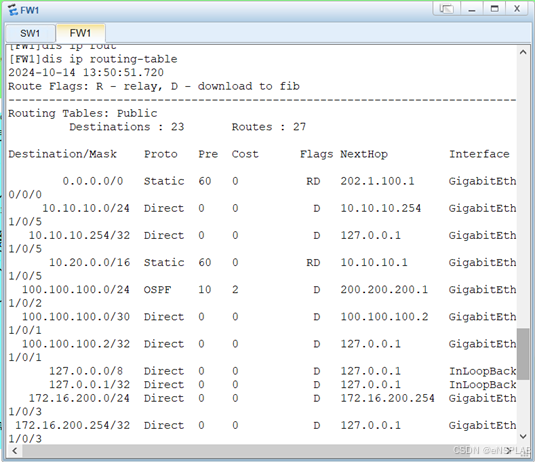

OSPF配置验证

在交换机上面配置ospf协议,宣告所有网段,使得医院内网各部门能够互相通信,保证内网设备OSPF邻居关系正常,学习路由条目正常

[SW1]ospf 1 // 配置OSPF进程

[SW1-ospf-1] area 0.0.0.0 // 设置区域0

[SW1-ospf-1-area-0.0.0.0] network 0.0.0.0 255.255.255.255 // 宣告地址段

防火墙配置验证

在防火墙上将医院内网和外网配置为信任(trust)区域,运营商设为不信任区域(untrust)

[FW1-zone-trust] firewall zone trust // 设置安全区域trust区域

[FW1-zone-trust] add interface GigabitEthernet1/0/1

[FW1-zone-trust] add interface GigabitEthernet1/0/2

[FW1-zone-trust] add interface GigabitEthernet1/0/3

[FW1-zone-trust] add interface GigabitEthernet1/0/4

[FW1-zone-trust] add interface GigabitEthernet1/0/5

[FW1] firewall zone untrust // 设置非安全区域untrust区域

[FW1-zone-untrust] add interface GigabitEthernet1/0/0

配置NAT策略使得医院内网能够访问医院服务器,使得医院外网通过地址转换能够访问运营商

[FW1]nat-policy // 配置NAT策略信息

[FW1-policy-nat] rule name IPSEC-VPN // 设置名称

[FW1-policy-nat-rule-IPSEC-VPN] source-zone trust // 设置源区域

[FW1-policy-nat-rule-IPSEC-VPN] destination-zone untrust // 设置目标区域

[FW1-policy-nat-rule-IPSEC-VPN] source-address 192.168.0.0 0.0.255.255

[FW1-policy-nat-rule-IPSEC-VPN] destination-address 172.17.0.0 0.0.255.255

[FW1-policy-nat-rule-IPSEC-VPN] action no-nat

[FW1-policy-nat-rule-IPSEC-VPN] rule name waiwang

[FW1-policy-nat-rule-waiwang] source-zone trust

[FW1-policy-nat-rule-waiwang] destination-zone untrust

[FW1-policy-nat-rule-waiwang] source-address 10.0.0.0 mask 255.0.0.0

[FW1-policy-nat-rule-waiwang] action source-nat easy-ip

无线配置验证

为了实现医院内无线用户能够访问公网运营商,在医院内部部署无线AC设备,通过AC设备管控AP下发业务信息,整体配置如下所示

进入WLAN视图:

[AC6605]wlan

创建AP组:

[AC6605-wlan-view]ap-group name ap-group1

创建域管理模板:

[AC6605-wlan-view]regulatory-domain-profile name default

[AC6605-wlan-regulate-domain-default]country-code CN

进入AP组并关联域管理模板:

[AC6605-wlan-view]ap-group name ap-group1

[AC6605-wlan-ap-group-ap-group1]regulatory-domain-profile default

创建CAP-WAP隧道(AC与AP之间的隧道):

[AC6605]capwap source interface Vlanif 100

配置AP的上线方式和认证方式:

[AC6605]wlan

[AC6605-wlan-view]ap auth-mode mac-auth

[AC6605-wlan-view]ap-id 1 ap-mac 00e0-fcfe-4820

[AC6605-wlan-ap-1]ap-name ap1

[AC6605-wlan-ap-1]ap-group ap-group1

[AC6605-wlan-view]ap-id 2 ap-mac 00e0-fc4c-3630

[AC6605-wlan-ap-2]ap-name ap2

[AC6605-wlan-ap-2]ap-group ap-group1

配置安全模板:

[AC6605]wlan

[AC6605-wlan-view]security-profile name waiwang

[AC6605-wlan-sec-prof-HCIA-WLAN]security wpa-wpa2 psk pass-phrase 12345678 aes

[AC6605-wlan-sec-prof-HCIA-WLAN]quit

配置SSID:

[AC6605-wlan-view]ssid-profile name waiwang

[AC6605-wlan-ssid-prof-HCIA-WLAN]ssid waiwang

[AC6605-wlan-ssid-prof-HCIA-WLAN]quit

配置VAP模板:

[AC6605-wlan-view]vap-profile name waiwang

[AC6605-wlan-vap-prof-HCIA-WLAN]forward-mode direct-forward

[AC6605-wlan-vap-prof-HCIA-WLAN]service-vlan vlan-id 101

[AC6605-wlan-vap-prof-HCIA-WLAN]ssid-profile waiwang

[AC6605-wlan-vap-prof-HCIA-WLAN]security-profile waiwang

[AC6605-wlan-vap-prof-HCIA-WLAN]quit

进入AP组并配置VAP模板:

[AC6605-wlan-view]ap-group name ap-group1

[AC6605-wlan-ap-group-ap-group1]vap-profile waiwang wlan 1 radio all

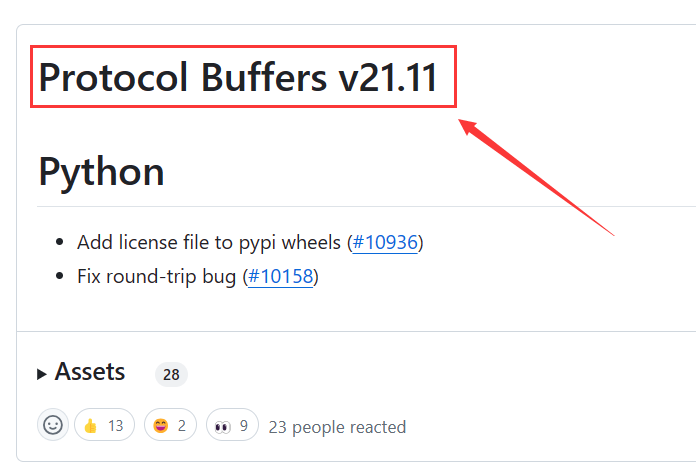

IPSEC配置验证

此处不在赘述

验证

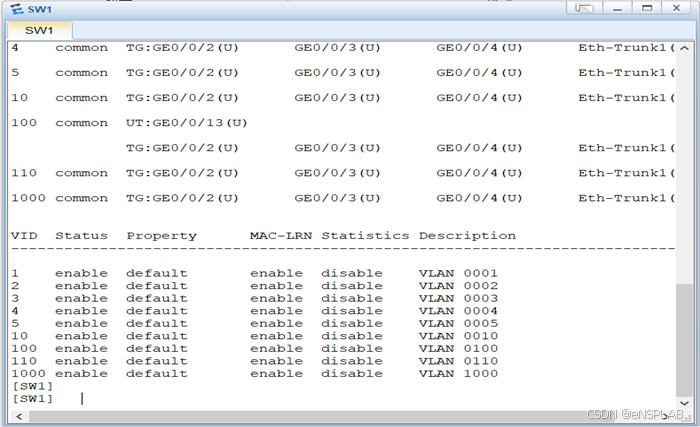

5.1 VLAN测试

通过查看vlan信息,进行相应测试,验证信息如下图5.1所示

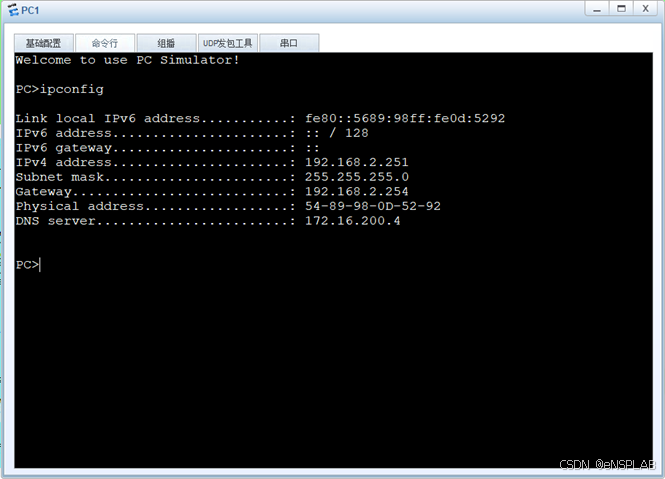

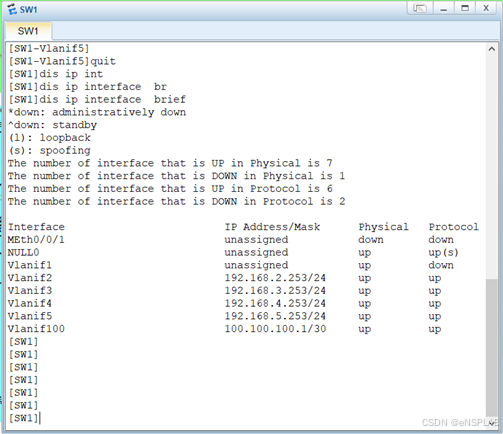

5.2 IP地址测试

根据不同的部门分配不同的ip地址信息,我们在配置ip地址后,进行相应的验证信息,如图5.2所示

5.3 生成树验证测试

为了防止内网产生环路,在内网配置生成树协议,为了验证生成树协议配置是否成功,在内网查看生成树接口状态,如下图5.3所示

5.4 DHCP验证测试

为了实现终端用户能够自动获取ip地址,在汇聚层交换机配置DHCP服务器,验证终端设备能否自动获取ip地址,如图5.4所示

5.5 静态路由验证测试

在出口防火墙配置静态路由,终端用户通过学习静态路由来访问公网运营商,验证信息如下图5.5所示

5.6 VRRP验证测试

在汇聚层交换机配置VRRP协议,用来实现网关地址冗余,如图5.6验证信息

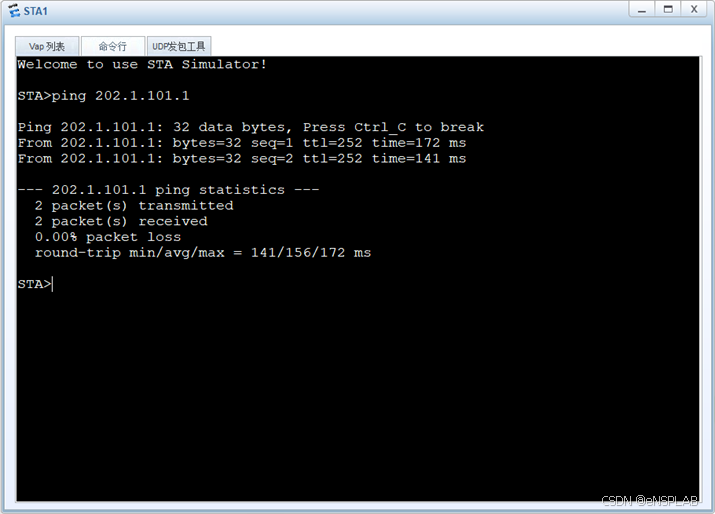

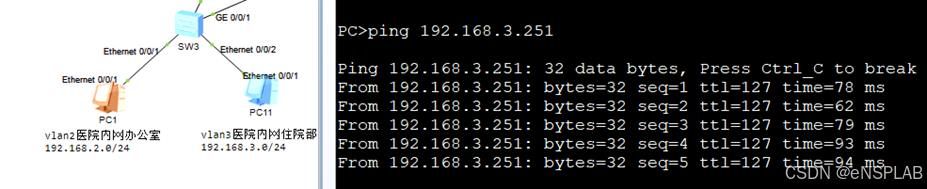

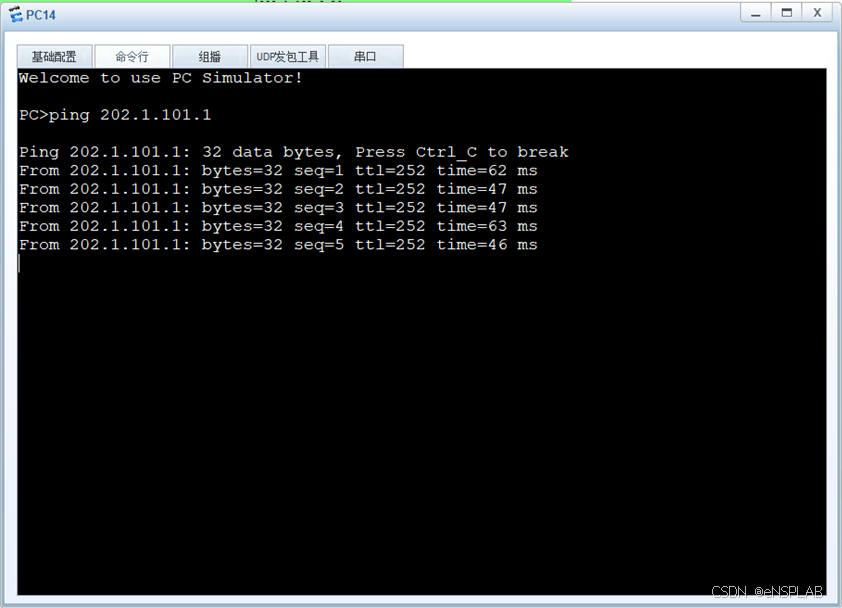

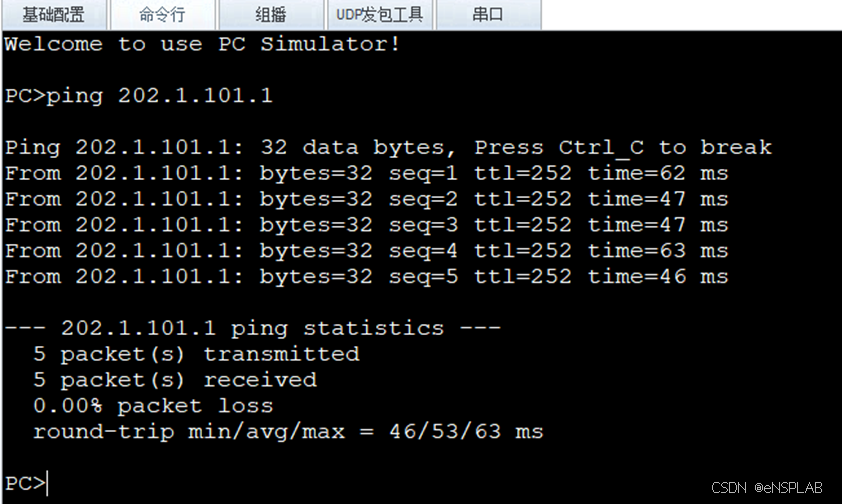

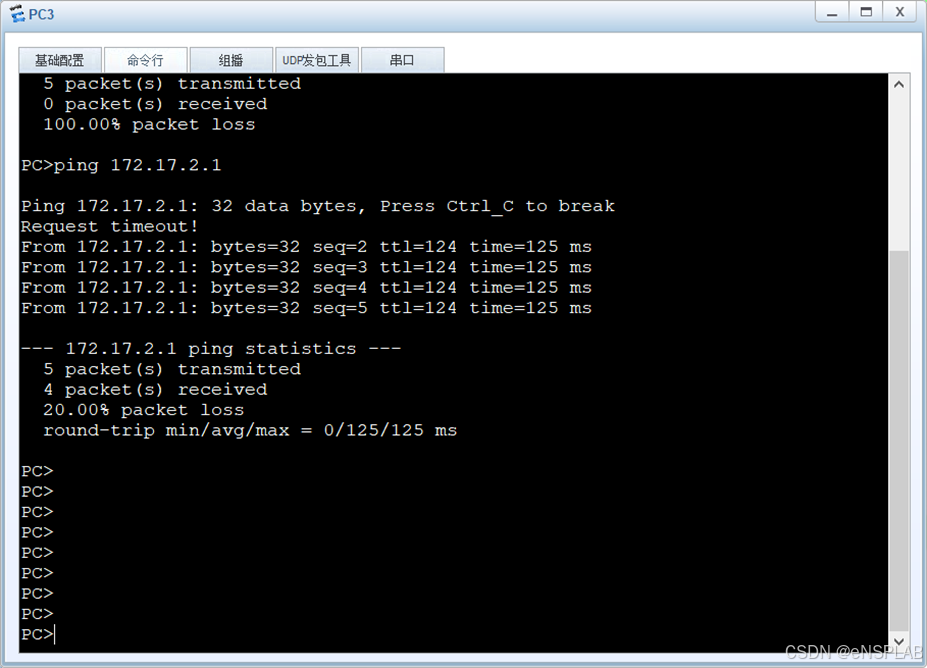

5.7 终端互访测试

为了实现医保内网能够实现互访需求,使用医院内网终端设备访问医保内网终端设备,使用ping命令进行测试,验证信息如下图5.7所示

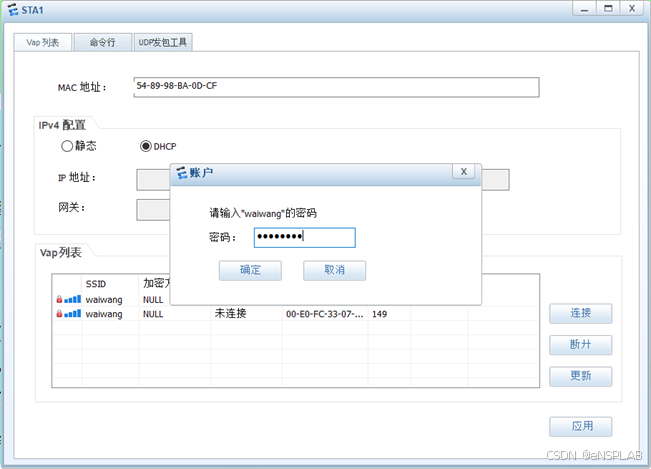

5.8 无线测试访问外网

医院专门设置外网电脑,通过外网电脑,访问公网运营商,无线终端用户输入正确的用户名密码,接入到医院网络中,最终自动获取ip地址,访问公网运营商,如图5.8和5.9所示